よむ、つかう、まなぶ。

医療情報システム部門等におけるBCPのひな形 (6 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/shingi/0000516275_00006.html |

| 出典情報 | サイバー攻撃を想定した事業継続計画(BCP)策定の確認表等(6/6)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

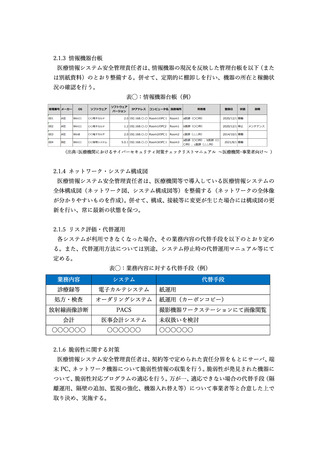

2.1.3 情報機器台帳

医療情報システム安全管理責任者は、情報機器の現況を反映した管理台帳を以下(また

は別紙資料)のとおり整備する。併せて、定期的に棚卸しを行い、機器の所在と稼働状

況の確認を行う。

表◯:情報機器台帳(例)

(出典:医療機関におけるサイバーセキュリティ対策チェックリストマニュアル ~医療機関・事業者向け~ )

2.1.4 ネットワーク・システム構成図

医療情報システム安全管理責任者は、医療機関等で導入している医療情報システムの

全体構成図(ネットワーク図、システム構成図等)を整備する(ネットワークの全体像

が分かりやすいものを作成)

。併せて、構成、接続等に変更が生じた場合には構成図の更

新を行い、常に最新の状態を保つ。

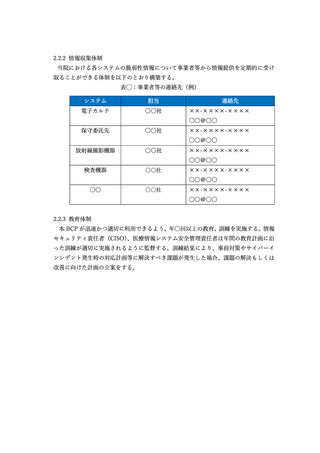

2.1.5 リスク評価・代替運用

各システムが利用できなくなった場合、その業務内容の代替手段を以下のとおり定め

る。また、代替運用方法については別途、システム停止時の代替運用マニュアル等にて

定める。

表◯:業務内容に対する代替手段(例)

業務内容

システム

代替手段

診療録等

電子カルテシステム

紙運用

処方・検査

オーダリングシステム

紙運用(カーボンコピー)

放射線画像診断

PACS

会計

医事会計システム

未収扱いを検討

〇〇〇〇〇〇

〇〇〇〇〇〇

〇〇〇〇〇〇

撮影機器ワークステーションにて画像閲覧

2.1.6 脆弱性に関する対策

医療情報システム安全管理責任者は、契約等で定められた責任分界をもとにサーバ、端

末 PC、ネットワーク機器について脆弱性情報の収集を行う。脆弱性が発見された機器に

ついて、脆弱性対応プログラムの適応を行う。万が一、適応できない場合の代替手段(隔

離運用、隔壁の追加、監視の強化、機器入れ替え等)について事業者等と合意した上で

取り決め、実施する。

医療情報システム安全管理責任者は、情報機器の現況を反映した管理台帳を以下(また

は別紙資料)のとおり整備する。併せて、定期的に棚卸しを行い、機器の所在と稼働状

況の確認を行う。

表◯:情報機器台帳(例)

(出典:医療機関におけるサイバーセキュリティ対策チェックリストマニュアル ~医療機関・事業者向け~ )

2.1.4 ネットワーク・システム構成図

医療情報システム安全管理責任者は、医療機関等で導入している医療情報システムの

全体構成図(ネットワーク図、システム構成図等)を整備する(ネットワークの全体像

が分かりやすいものを作成)

。併せて、構成、接続等に変更が生じた場合には構成図の更

新を行い、常に最新の状態を保つ。

2.1.5 リスク評価・代替運用

各システムが利用できなくなった場合、その業務内容の代替手段を以下のとおり定め

る。また、代替運用方法については別途、システム停止時の代替運用マニュアル等にて

定める。

表◯:業務内容に対する代替手段(例)

業務内容

システム

代替手段

診療録等

電子カルテシステム

紙運用

処方・検査

オーダリングシステム

紙運用(カーボンコピー)

放射線画像診断

PACS

会計

医事会計システム

未収扱いを検討

〇〇〇〇〇〇

〇〇〇〇〇〇

〇〇〇〇〇〇

撮影機器ワークステーションにて画像閲覧

2.1.6 脆弱性に関する対策

医療情報システム安全管理責任者は、契約等で定められた責任分界をもとにサーバ、端

末 PC、ネットワーク機器について脆弱性情報の収集を行う。脆弱性が発見された機器に

ついて、脆弱性対応プログラムの適応を行う。万が一、適応できない場合の代替手段(隔

離運用、隔壁の追加、監視の強化、機器入れ替え等)について事業者等と合意した上で

取り決め、実施する。