よむ、つかう、まなぶ。

【参考資料1-9】「医療情報システムの安全管理に関するガイドライン第6.0版(案)」に関する御意見の募集について (8 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_33201.html |

| 出典情報 | 健康・医療・介護情報利活用検討会医療等情報利活用ワーキンググループ(第17回 5/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

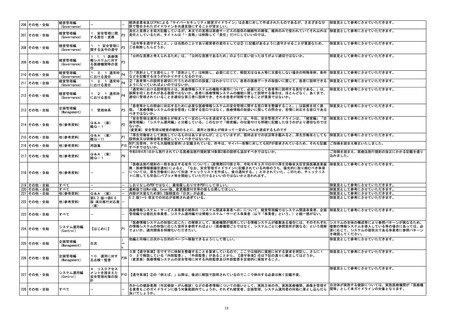

情報セキュリティ

システム運用編

86 に関する考え方の

(Control)

整理

13.2 不正な通

信の検知や遮断、 0

監視

情報セキュリティ

87 に関する考え方の

整理

情報セキュリティ

88 に関する考え方の

整理

13.ネットワー

クに関する安全管

理措置

17.証跡のレ

ビュー・システム

監査

システム運用編

(Control)

システム運用編

(Control)

情報セキュリティ

経営管理編

89 に関する考え方の

(Governance)

整理

情報セキュリティ

企画管理編

90 に関する考え方の

(Management)

整理

情報セキュリティ

システム運用編

91 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

92 に関する考え方の

(Control)

整理

情報セキュリティ

企画管理編

93 に関する考え方の

(Management)

整理

情報セキュリティ

システム運用編

94 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

95 に関する考え方の

(Control)

整理

最後のパラグラフ「さらに、」から始まる文は、以下理由より(変更案)を提案する。

御意見として参考にさせていただきます。

・境界防御だけではなく、境界内部に侵入した攻撃に対する内部対策は非常に重要な不正対策。

・内部対策の具体的な方法としてはEDRと併せて、境界防御として前段に記載されているファイアウォール機能を内部対策にも

活用したマイクロセグメンテーションという仕組みやIDS/IPSを内部対策に利用する事も、極めて有効な具体的な対策方法。

・EDRに加えて、それらファイアウォールやIDS/IPSを内部対策の具体的な対策方法として明記することで、システム担当者のセ

キュリティ対策に対する具体的な取り組みが促進され、一層有効な不正対策が実現できる。

(変更案)

「さらに、外部からのサイバー攻撃の高度化・多様化に鑑みると、境界防御の対策を行っていたとしても、不正ソフトウェア等

の攻撃や侵入があることから、このような場合を想定して、内部脅威監視 やEDRなどの措置を講じることも、有効な対策として

挙げられる(「8.1 不正ソフトウェア対策」 参照)。なお、ファイアウォールやIDS/IPSなどのシステムは、境界防御だけではな

く内部脅威の対策としても有効であるため、内部ネットワーク上での不正な攻撃の検知および遮断をするシステムとしての採用

も検討する必要がある 。モニタリングについては、費用対効果を鑑みて、リスクの高いところについて重点的に行うなども考

えられる。」

オンプレのみとなっているが、クラウドも対象になっていなくてよいのか。または、クラウドに関して、「経産省・総務省から システム運用編「13.ネットワークに関する安全管理措置」に

ついては、クラウド型を採用している場合は参照を省略でき

P34 発行されているガイドラインを参照することする。」でよいのか。

ます。

オンプレだけではなく、クラウドシステムも対象となるのか。

医療情報システムの構成に応じて、事業者に確認のうえ、事

業者と締結する契約等に含まれている場合は、簡略化が可能

P47

です。

現場の IT 部門だけでなく、 経営層や法務部門等を含めた方針策定が必要であるとの観点から、経営管理編の医療機関等にお 御意見として参考にさせていただきます。

ける責任に、サイバー犯罪者が利益を得て、違法な目的を助長することを防ぐ「社会的責任(倫理規定)」を含めるべく、【遵

1.2.2 非常時

P5 守事項】<善後策を講ずる責任>に「④これらの施策は。法令等を遵守し身代金要求などサイバー犯罪者に毅然と立ち向かい、

における責任

社会的責任に努めること。」の追記を提案します。

現場の IT 部門だけでなく、 経営層や法務部門等を含めた方針策定が必要であるとの観点から、経営管理編の医療機関等にお 御意見として参考にさせていただきます。

ける責任に、サイバー犯罪者が利益を得て、違法な目的を助長することを防ぐ「社会的責任(倫理規定)」を含めること、又業

11.1 非常時に

務上の判断を行うにあたり、先入観をもたず、他者からの不当な影響を受けず、常に公正な立場を堅持し、公正・誠実に業務を

おける対応方針の

遂行し、毅然とした態度で対応すべく以下2点の追記を提案する。

策定

・「11.1 非常時における対応方針の策定」の3行目「災害やサイバー攻撃、システム障害が生じて非常時となった場合

P40 に、」の下ポツ2の下に、「・法令や社会的責任等を配慮し復旧及び再発防止をどのように対策するか」の追記。

11.2 非常時に

・「11.2 非常時に備えた通常時からの対応」の5行目「サイバー攻撃においては、耐攻撃

備えた通常時から

性や業務継続性という観点から対応が必要となる。」を「サイバー攻撃においては、耐攻撃性や業務継続性という観点と、法令

の対応

等を遵守し身代金要求などサイバー犯罪者に毅然と立ち向かう対応が必要となる。」に修正。

患者は自身のデータしか閲覧できず、かつ、自身のデータを漏洩させるモチベーションは非常に低いということを考えると、3 御意見として参考にさせていただきます。

7.2.2 患者等

パラの「ネットワーク対策等に関しては、基本的には「7.2.1 医療機関等の職員による外部からのアクセス」に示すもの

に診療情報等を提

P19 と同様の対策を講じることが求められる。」のような不特定多数の患者のデータにアクセスできる医療従事者と同様に仮想デス

供する場合の外部

クトップのような技術の導入を求める記載は過剰であると考えます。

からのアクセス

7.情報管理(管

理・持出し・破棄

等)

全国の医療・介護施設が利用するクラウドサービスへのアクセスにおいて、仮想デスクトップ(のような)技術を用いてアクセ ご指摘の趣旨を踏まえ「仮想デスクトップあるいは同等以上

スすることを標準とするのは無理があると考えられることから、【遵守事項】⑬は「本来、クローズドなLAN内での利用が主で の安全性を確保できる方法を用いる」に修正しました。

P16 ある情報システム」への外部からのアクセスを想定していると想定すると、「外部からのアクセスを許可する」対象のシステム

を明確にしたほうがよいのではないか。

医療機関等の施設外からのアクセスについては「システム運用編」7.2章にて医療機関等の職員が訪問先やテレワークなどで

医療機関外から医療機関側の端末にアクセスする場面が想定されていることから、原文にあるような入退室管理される区画で端

15.技術的な安

P55 末を操作することはできないと思われ、【遵守事項】②の「医療機関等の施設外からの入力・参照等が可能な端末等についても

全管理対策の管理

同様である」は、「医療機関等の施設外からの入力・参照等が可能な端末等については運用管理規程等を策定し、関係者に周知

徹底すること」にした方がよい。

医療機関向けに、医療機器のサイバーセキュリティに関して求められる手引書が3月31日に発行されており、医療機関はその内

容を把握する必要があると考えられることから、最後のパラグラフは、『本ガイドラインにおいては、医療情報の適切な保全を

目的としてIoT機器の適切な取扱いに関する要件を定めているものであり、「医薬品、医療機器等の品質、有効性及び安全性の

確保等に関する法律」1において定める医療機器のサイバーセキュリティの保全については、厚生労働省医薬・生活衛生局から

8.2 情報機器等

P23 発出されている「医療機器におけるサイバーセキュリティの確保について」2、「医療機器のサイバーセキュリティの確保に関

の脆弱性への対策

するガイダンス」3、「医療機関における医療機器のサイバーセキュリティ導入に関する手引書について」等を踏まえて、医療

機器の製造販売業者と必要な連携を図ることも求められる。』にした方がよい。

13.ネットワー

クに関する安全管

理措置

外部端末からのアクセスについては企画管理編第8章に記載が

あります。ご指摘の趣旨を踏まえ、「医療機関等の施設外か

らの入力・参照等が可能な端末等についても同様である」の

文言は削除します。

ご指摘を踏まえ修正いたしました。

【遵守事項】②の「オープンではないネットワーク」という語は、ここでで初出のため、単に「オープンなネットワーク」(イ ご指摘を踏まえ修正いたしました。

ンターネット)の対語と認識され、オープンなネットワークを活用したインターネットVPNやSSL VPNは含まれない(=IP-VPNと

専用線のみが原則と指定されている)、と解釈されてしまうことから、「セッション乗っ取り、 IPアドレス詐称等のなりすま

P34 しを防止するため、原則として医療機関等が経路等を管理する、セキュアなネットワークを利用すること」と修正してはどう

か。

8

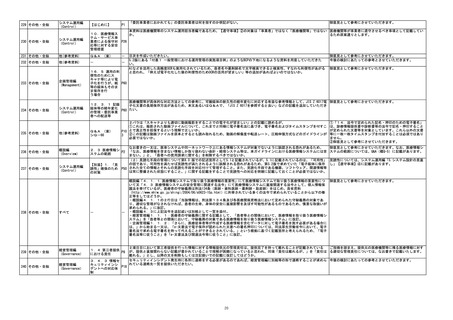

システム運用編

86 に関する考え方の

(Control)

整理

13.2 不正な通

信の検知や遮断、 0

監視

情報セキュリティ

87 に関する考え方の

整理

情報セキュリティ

88 に関する考え方の

整理

13.ネットワー

クに関する安全管

理措置

17.証跡のレ

ビュー・システム

監査

システム運用編

(Control)

システム運用編

(Control)

情報セキュリティ

経営管理編

89 に関する考え方の

(Governance)

整理

情報セキュリティ

企画管理編

90 に関する考え方の

(Management)

整理

情報セキュリティ

システム運用編

91 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

92 に関する考え方の

(Control)

整理

情報セキュリティ

企画管理編

93 に関する考え方の

(Management)

整理

情報セキュリティ

システム運用編

94 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

95 に関する考え方の

(Control)

整理

最後のパラグラフ「さらに、」から始まる文は、以下理由より(変更案)を提案する。

御意見として参考にさせていただきます。

・境界防御だけではなく、境界内部に侵入した攻撃に対する内部対策は非常に重要な不正対策。

・内部対策の具体的な方法としてはEDRと併せて、境界防御として前段に記載されているファイアウォール機能を内部対策にも

活用したマイクロセグメンテーションという仕組みやIDS/IPSを内部対策に利用する事も、極めて有効な具体的な対策方法。

・EDRに加えて、それらファイアウォールやIDS/IPSを内部対策の具体的な対策方法として明記することで、システム担当者のセ

キュリティ対策に対する具体的な取り組みが促進され、一層有効な不正対策が実現できる。

(変更案)

「さらに、外部からのサイバー攻撃の高度化・多様化に鑑みると、境界防御の対策を行っていたとしても、不正ソフトウェア等

の攻撃や侵入があることから、このような場合を想定して、内部脅威監視 やEDRなどの措置を講じることも、有効な対策として

挙げられる(「8.1 不正ソフトウェア対策」 参照)。なお、ファイアウォールやIDS/IPSなどのシステムは、境界防御だけではな

く内部脅威の対策としても有効であるため、内部ネットワーク上での不正な攻撃の検知および遮断をするシステムとしての採用

も検討する必要がある 。モニタリングについては、費用対効果を鑑みて、リスクの高いところについて重点的に行うなども考

えられる。」

オンプレのみとなっているが、クラウドも対象になっていなくてよいのか。または、クラウドに関して、「経産省・総務省から システム運用編「13.ネットワークに関する安全管理措置」に

ついては、クラウド型を採用している場合は参照を省略でき

P34 発行されているガイドラインを参照することする。」でよいのか。

ます。

オンプレだけではなく、クラウドシステムも対象となるのか。

医療情報システムの構成に応じて、事業者に確認のうえ、事

業者と締結する契約等に含まれている場合は、簡略化が可能

P47

です。

現場の IT 部門だけでなく、 経営層や法務部門等を含めた方針策定が必要であるとの観点から、経営管理編の医療機関等にお 御意見として参考にさせていただきます。

ける責任に、サイバー犯罪者が利益を得て、違法な目的を助長することを防ぐ「社会的責任(倫理規定)」を含めるべく、【遵

1.2.2 非常時

P5 守事項】<善後策を講ずる責任>に「④これらの施策は。法令等を遵守し身代金要求などサイバー犯罪者に毅然と立ち向かい、

における責任

社会的責任に努めること。」の追記を提案します。

現場の IT 部門だけでなく、 経営層や法務部門等を含めた方針策定が必要であるとの観点から、経営管理編の医療機関等にお 御意見として参考にさせていただきます。

ける責任に、サイバー犯罪者が利益を得て、違法な目的を助長することを防ぐ「社会的責任(倫理規定)」を含めること、又業

11.1 非常時に

務上の判断を行うにあたり、先入観をもたず、他者からの不当な影響を受けず、常に公正な立場を堅持し、公正・誠実に業務を

おける対応方針の

遂行し、毅然とした態度で対応すべく以下2点の追記を提案する。

策定

・「11.1 非常時における対応方針の策定」の3行目「災害やサイバー攻撃、システム障害が生じて非常時となった場合

P40 に、」の下ポツ2の下に、「・法令や社会的責任等を配慮し復旧及び再発防止をどのように対策するか」の追記。

11.2 非常時に

・「11.2 非常時に備えた通常時からの対応」の5行目「サイバー攻撃においては、耐攻撃

備えた通常時から

性や業務継続性という観点から対応が必要となる。」を「サイバー攻撃においては、耐攻撃性や業務継続性という観点と、法令

の対応

等を遵守し身代金要求などサイバー犯罪者に毅然と立ち向かう対応が必要となる。」に修正。

患者は自身のデータしか閲覧できず、かつ、自身のデータを漏洩させるモチベーションは非常に低いということを考えると、3 御意見として参考にさせていただきます。

7.2.2 患者等

パラの「ネットワーク対策等に関しては、基本的には「7.2.1 医療機関等の職員による外部からのアクセス」に示すもの

に診療情報等を提

P19 と同様の対策を講じることが求められる。」のような不特定多数の患者のデータにアクセスできる医療従事者と同様に仮想デス

供する場合の外部

クトップのような技術の導入を求める記載は過剰であると考えます。

からのアクセス

7.情報管理(管

理・持出し・破棄

等)

全国の医療・介護施設が利用するクラウドサービスへのアクセスにおいて、仮想デスクトップ(のような)技術を用いてアクセ ご指摘の趣旨を踏まえ「仮想デスクトップあるいは同等以上

スすることを標準とするのは無理があると考えられることから、【遵守事項】⑬は「本来、クローズドなLAN内での利用が主で の安全性を確保できる方法を用いる」に修正しました。

P16 ある情報システム」への外部からのアクセスを想定していると想定すると、「外部からのアクセスを許可する」対象のシステム

を明確にしたほうがよいのではないか。

医療機関等の施設外からのアクセスについては「システム運用編」7.2章にて医療機関等の職員が訪問先やテレワークなどで

医療機関外から医療機関側の端末にアクセスする場面が想定されていることから、原文にあるような入退室管理される区画で端

15.技術的な安

P55 末を操作することはできないと思われ、【遵守事項】②の「医療機関等の施設外からの入力・参照等が可能な端末等についても

全管理対策の管理

同様である」は、「医療機関等の施設外からの入力・参照等が可能な端末等については運用管理規程等を策定し、関係者に周知

徹底すること」にした方がよい。

医療機関向けに、医療機器のサイバーセキュリティに関して求められる手引書が3月31日に発行されており、医療機関はその内

容を把握する必要があると考えられることから、最後のパラグラフは、『本ガイドラインにおいては、医療情報の適切な保全を

目的としてIoT機器の適切な取扱いに関する要件を定めているものであり、「医薬品、医療機器等の品質、有効性及び安全性の

確保等に関する法律」1において定める医療機器のサイバーセキュリティの保全については、厚生労働省医薬・生活衛生局から

8.2 情報機器等

P23 発出されている「医療機器におけるサイバーセキュリティの確保について」2、「医療機器のサイバーセキュリティの確保に関

の脆弱性への対策

するガイダンス」3、「医療機関における医療機器のサイバーセキュリティ導入に関する手引書について」等を踏まえて、医療

機器の製造販売業者と必要な連携を図ることも求められる。』にした方がよい。

13.ネットワー

クに関する安全管

理措置

外部端末からのアクセスについては企画管理編第8章に記載が

あります。ご指摘の趣旨を踏まえ、「医療機関等の施設外か

らの入力・参照等が可能な端末等についても同様である」の

文言は削除します。

ご指摘を踏まえ修正いたしました。

【遵守事項】②の「オープンではないネットワーク」という語は、ここでで初出のため、単に「オープンなネットワーク」(イ ご指摘を踏まえ修正いたしました。

ンターネット)の対語と認識され、オープンなネットワークを活用したインターネットVPNやSSL VPNは含まれない(=IP-VPNと

専用線のみが原則と指定されている)、と解釈されてしまうことから、「セッション乗っ取り、 IPアドレス詐称等のなりすま

P34 しを防止するため、原則として医療機関等が経路等を管理する、セキュアなネットワークを利用すること」と修正してはどう

か。

8