よむ、つかう、まなぶ。

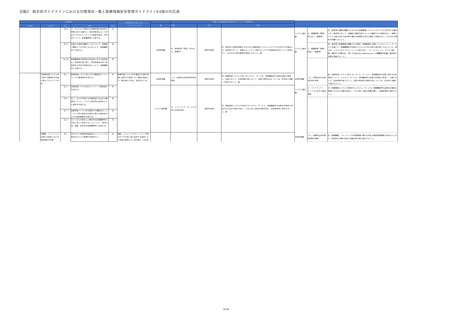

「(別紙2)統合前ガイドラインにおける対策項目一覧と医療情報安全管理ガイドライン6.0版の対応表」 (33 ページ)

出典

| 公開元URL | https://www.soumu.go.jp/menu_news/s-news/01ryutsu06_02000359.html |

| 出典情報 | 「医療情報を取り扱う情報システム・サービスの提供事業者における安全管理ガイドライン第1.1版(案)」に対する意見募集の結果及び当該ガイドラインの公表(7/7)《総務省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

別紙2

統合前ガイドラインにおける対策項目一覧と医療情報安全管理ガイドライン6.0版の対応表

対策項目

大項目

小項目

No.

対策項目で対応できる

内容

区分

リスクシナリオ例

関連する医療情報安全管理ガイドライン要求事項

編

項番

区分

内容

ー

④-2

業務上、医療情報システム等に関する情報を

◎

④

格納するモバイル端末を持ち出す場合には、

システム運用編

公衆無線LANへの接続は行わない。

7.情報管理(管理・持出し・

破棄等)

【遵守事項】

④

持ち出した利用者が情報機器を、医療機関等が管理しない外部のネットワークや他

の外部媒体に接続したりする場合は、不正ソフトウェア対策ソフトやパーソナルファイ

システム運用 7.情報管理(管理・

他の外部媒体に接続したりする場合は、不正ソフトウェア対策ソフトやパーソナル

アウォールの導入等により、情報端末が情報漏洩、改ざん等の対象にならないような対

編

ファイアウォールの導入等により、情報端末が情報漏洩、改ざん等の対象にならない

策を実施すること。

システム運用編

3.9. 不正な通信の検知や ①ネットワーク上の不

遮断

①-1

正な通信の検知や遮断

医療機関等との接続ネットワーク境界には侵

◎

7.情報管理(管理・持出し・

破棄等)

【遵守事項】

持ち出した利用者が情報機器を、医療機関等が管理しない外部のネットワークや

⑤

持ち出した情報機器等について、公衆無線LANの利用がなされた場合には、利用後

に端末の安全性が確認できる手順を策定すること。

持出し・破棄等)

システム運用 7.情報管理(管理・

編

不正プログラムや不正アクセス等の被

ような対策を実施すること。

⑤ 持ち出した情報機器等について、公衆無線LANの利用がなされた場合には、利用

持出し・破棄等)

後に端末の安全性が確認できる手順を策定すること。

13.ネットワークに

⑪

関する安全管理措置

には、なりすまし、盗聴、改ざん、侵入及び妨害等の脅威に留意したうえで、ネット

害がネットワーク内で拡大する。

入検知システム(IDS)、侵入防止システム

(IPS)等を導入してネットワーク上の不正

なイベントの検出、あるいは不正なトラ

システム運用

フィックの遮断を行う。ホスティング利用時

編

等、ネットワーク境界に装置を設置できない

医療情報システムを、内部ネットワークを通じて外部ネットワークに接続する際

ワーク、機器、サービス等を適切に選定し、監視を行うこと。

場合は、個々の情報処理装置にて、同様の制

御を行う。

①-2

侵入検知システム等が、常に最新の攻撃・不

◎

正アクセスに対応可能なように、シグネ

チャ・検知ルール等の更新、ソフトウェアの

セキュリティパッチの適用等を行う。

①-3

侵入検知システム等が、緊急度の高い攻撃・

◎

不正アクセス行為を検知した際は、監視端末

への出力や電子メール等を用いて直ちに管理

システム運用編

者に通知する設定とする。

①-4

侵入検知の記録には不正アクセス等の事後処

13.ネットワークに関する安

全管理措置

⑪

【遵守事項】

医療情報システムを、内部ネットワークを通じて外部ネットワークに接続する際に

は、なりすまし、盗聴、改ざん、侵入及び妨害等の脅威に留意したうえで、ネットワー

ク、機器、サービス等を適切に選定し、監視を行うこと。

◎

理に必要な項目が含める。

①-5

医療情報システム等から、不正・不審なトラ

〇

フィックが内部ネットワークから外部ネット

ワークへと流れていないことをネットワーク

境界において監視することが望ましい。

①-6

侵入検知システム自身が攻撃・不正アクセス

〇

の対象とならないように、その存在を外部か

ら隠す設定(ステルスモード)や、侵入検知

システムへのアクセスの適切な制御を実施す

ることが望ましい。

①-7

IoT機器の利用を含むサービスを提供する場

◎

①

合、IoT機器による医療情報システム等への

アクセス状況を記録し、不正なアクセスがな

システム運用編

いことを定期的に監視する。

17.証跡のレビュー・システ

ム監査

認すること。アクセスログは、少なくとも利用者のログイン時刻、アクセス時間及びロ

【遵守事項】

①

利用者のアクセスについて、アクセスログを記録するとともに、定期的にログを確

グイン中に操作した医療情報が特定できるように記録すること。医療情報システムにア

クセスログの記録機能があることが前提であるが、ない場合は、業務日誌等により操作

システム運用 17.証跡のレ

編

ビュー・システム監査

者、操作内容等を記録すること。

3.10. 外部へ持ち出す機

①持ち出しを行う機器

器や情報の管理

の認証

①-1

機器等については、起動パスワードの設定を

◎

行う。

システム運用

⑤

①-2

起動パスワードは、推定しにくいものを設定

システム運用編

◎

8.利用機器・サービスに対す

る安全管理措置

【遵守事項】

情報機器に対して起動パスワード等を設定すること。設定に当たっては製品等の出

確認すること。アクセスログは、少なくとも利用者のログイン時刻、アクセス時間及

びログイン中に操作した医療情報が特定できるように記録すること。医療情報システ

ムにアクセスログの記録機能があることが前提であるが、ない場合は、業務日誌等に

より操作者、操作内容等を記録すること。

紛失・盗難した機器が起動され、機器

を不正に利用される。

利用者のアクセスについて、アクセスログを記録するとともに、定期的にログを

編

荷時におけるパスワードから変更し、推定しやすいパスワード等の利用を避けるととも

8.利用機器・サービ

スに対する安全管理措

置

⑤

情報機器に対して起動パスワード等を設定すること。設定に当たっては製品等の

出荷時におけるパスワードから変更し、推定しやすいパスワード等の利用を避けると

ともに、情報機器の利用方法等に応じて必要があれば、定期的なパスワードの変更等

の対策を実施すること。

に、情報機器の利用方法等に応じて必要があれば、定期的なパスワードの変更等の対策

を実施すること。

する、機器の特性に応じて定期的に変更を行

う等、第三者による不正な機器の起動がなさ

れないよう対策を講じる。

①-3

医療情報システム等に関する情報を格納する

◎

情報機器へのログイン及びアクセスについて

システム運用編

は、複数の認証要素を組み合わせて行う。

②搬送する情報に対す

る対策

②-1

情報を格納する機器・媒体等を持ち出す場合

の手順には、機器・媒体自体に暗号化措置を

施す、格納されている情報に暗号化措置を講

じる、パスワードを設定する等の事項を含め

る。

◎

7.情報管理(管理・持出し・

破棄等)

③

【遵守事項】

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置とし

て、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に内容

を読み取られないようにすること。

システム運用 7.情報管理(管理・

編

持出し・破棄等)

③

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置と

して、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に

内容を読み取られないようにすること。

紛失・盗難した機器や媒体内に保存さ

れた情報の漏洩や改竄が生じる。

システム運用編

7.情報管理(管理・持出し・

破棄等)

③

【遵守事項】

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置とし

て、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に内容

を読み取られないようにすること。

33/39

システム運用 7.情報管理(管理・

編

持出し・破棄等)

③

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置と

して、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に

内容を読み取られないようにすること。

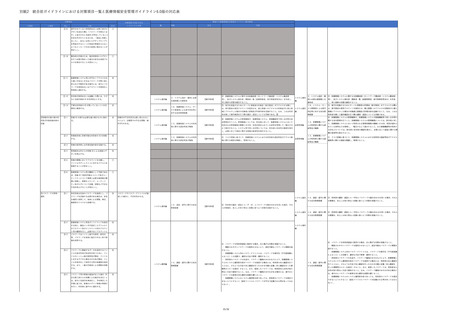

統合前ガイドラインにおける対策項目一覧と医療情報安全管理ガイドライン6.0版の対応表

対策項目

大項目

小項目

No.

対策項目で対応できる

内容

区分

リスクシナリオ例

関連する医療情報安全管理ガイドライン要求事項

編

項番

区分

内容

ー

④-2

業務上、医療情報システム等に関する情報を

◎

④

格納するモバイル端末を持ち出す場合には、

システム運用編

公衆無線LANへの接続は行わない。

7.情報管理(管理・持出し・

破棄等)

【遵守事項】

④

持ち出した利用者が情報機器を、医療機関等が管理しない外部のネットワークや他

の外部媒体に接続したりする場合は、不正ソフトウェア対策ソフトやパーソナルファイ

システム運用 7.情報管理(管理・

他の外部媒体に接続したりする場合は、不正ソフトウェア対策ソフトやパーソナル

アウォールの導入等により、情報端末が情報漏洩、改ざん等の対象にならないような対

編

ファイアウォールの導入等により、情報端末が情報漏洩、改ざん等の対象にならない

策を実施すること。

システム運用編

3.9. 不正な通信の検知や ①ネットワーク上の不

遮断

①-1

正な通信の検知や遮断

医療機関等との接続ネットワーク境界には侵

◎

7.情報管理(管理・持出し・

破棄等)

【遵守事項】

持ち出した利用者が情報機器を、医療機関等が管理しない外部のネットワークや

⑤

持ち出した情報機器等について、公衆無線LANの利用がなされた場合には、利用後

に端末の安全性が確認できる手順を策定すること。

持出し・破棄等)

システム運用 7.情報管理(管理・

編

不正プログラムや不正アクセス等の被

ような対策を実施すること。

⑤ 持ち出した情報機器等について、公衆無線LANの利用がなされた場合には、利用

持出し・破棄等)

後に端末の安全性が確認できる手順を策定すること。

13.ネットワークに

⑪

関する安全管理措置

には、なりすまし、盗聴、改ざん、侵入及び妨害等の脅威に留意したうえで、ネット

害がネットワーク内で拡大する。

入検知システム(IDS)、侵入防止システム

(IPS)等を導入してネットワーク上の不正

なイベントの検出、あるいは不正なトラ

システム運用

フィックの遮断を行う。ホスティング利用時

編

等、ネットワーク境界に装置を設置できない

医療情報システムを、内部ネットワークを通じて外部ネットワークに接続する際

ワーク、機器、サービス等を適切に選定し、監視を行うこと。

場合は、個々の情報処理装置にて、同様の制

御を行う。

①-2

侵入検知システム等が、常に最新の攻撃・不

◎

正アクセスに対応可能なように、シグネ

チャ・検知ルール等の更新、ソフトウェアの

セキュリティパッチの適用等を行う。

①-3

侵入検知システム等が、緊急度の高い攻撃・

◎

不正アクセス行為を検知した際は、監視端末

への出力や電子メール等を用いて直ちに管理

システム運用編

者に通知する設定とする。

①-4

侵入検知の記録には不正アクセス等の事後処

13.ネットワークに関する安

全管理措置

⑪

【遵守事項】

医療情報システムを、内部ネットワークを通じて外部ネットワークに接続する際に

は、なりすまし、盗聴、改ざん、侵入及び妨害等の脅威に留意したうえで、ネットワー

ク、機器、サービス等を適切に選定し、監視を行うこと。

◎

理に必要な項目が含める。

①-5

医療情報システム等から、不正・不審なトラ

〇

フィックが内部ネットワークから外部ネット

ワークへと流れていないことをネットワーク

境界において監視することが望ましい。

①-6

侵入検知システム自身が攻撃・不正アクセス

〇

の対象とならないように、その存在を外部か

ら隠す設定(ステルスモード)や、侵入検知

システムへのアクセスの適切な制御を実施す

ることが望ましい。

①-7

IoT機器の利用を含むサービスを提供する場

◎

①

合、IoT機器による医療情報システム等への

アクセス状況を記録し、不正なアクセスがな

システム運用編

いことを定期的に監視する。

17.証跡のレビュー・システ

ム監査

認すること。アクセスログは、少なくとも利用者のログイン時刻、アクセス時間及びロ

【遵守事項】

①

利用者のアクセスについて、アクセスログを記録するとともに、定期的にログを確

グイン中に操作した医療情報が特定できるように記録すること。医療情報システムにア

クセスログの記録機能があることが前提であるが、ない場合は、業務日誌等により操作

システム運用 17.証跡のレ

編

ビュー・システム監査

者、操作内容等を記録すること。

3.10. 外部へ持ち出す機

①持ち出しを行う機器

器や情報の管理

の認証

①-1

機器等については、起動パスワードの設定を

◎

行う。

システム運用

⑤

①-2

起動パスワードは、推定しにくいものを設定

システム運用編

◎

8.利用機器・サービスに対す

る安全管理措置

【遵守事項】

情報機器に対して起動パスワード等を設定すること。設定に当たっては製品等の出

確認すること。アクセスログは、少なくとも利用者のログイン時刻、アクセス時間及

びログイン中に操作した医療情報が特定できるように記録すること。医療情報システ

ムにアクセスログの記録機能があることが前提であるが、ない場合は、業務日誌等に

より操作者、操作内容等を記録すること。

紛失・盗難した機器が起動され、機器

を不正に利用される。

利用者のアクセスについて、アクセスログを記録するとともに、定期的にログを

編

荷時におけるパスワードから変更し、推定しやすいパスワード等の利用を避けるととも

8.利用機器・サービ

スに対する安全管理措

置

⑤

情報機器に対して起動パスワード等を設定すること。設定に当たっては製品等の

出荷時におけるパスワードから変更し、推定しやすいパスワード等の利用を避けると

ともに、情報機器の利用方法等に応じて必要があれば、定期的なパスワードの変更等

の対策を実施すること。

に、情報機器の利用方法等に応じて必要があれば、定期的なパスワードの変更等の対策

を実施すること。

する、機器の特性に応じて定期的に変更を行

う等、第三者による不正な機器の起動がなさ

れないよう対策を講じる。

①-3

医療情報システム等に関する情報を格納する

◎

情報機器へのログイン及びアクセスについて

システム運用編

は、複数の認証要素を組み合わせて行う。

②搬送する情報に対す

る対策

②-1

情報を格納する機器・媒体等を持ち出す場合

の手順には、機器・媒体自体に暗号化措置を

施す、格納されている情報に暗号化措置を講

じる、パスワードを設定する等の事項を含め

る。

◎

7.情報管理(管理・持出し・

破棄等)

③

【遵守事項】

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置とし

て、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に内容

を読み取られないようにすること。

システム運用 7.情報管理(管理・

編

持出し・破棄等)

③

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置と

して、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に

内容を読み取られないようにすること。

紛失・盗難した機器や媒体内に保存さ

れた情報の漏洩や改竄が生じる。

システム運用編

7.情報管理(管理・持出し・

破棄等)

③

【遵守事項】

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置とし

て、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に内容

を読み取られないようにすること。

33/39

システム運用 7.情報管理(管理・

編

持出し・破棄等)

③

医療情報及び情報機器等の持出しに際しての盗難、置き忘れ等に対応する措置と

して、医療情報や情報機器等に対する暗号化やアクセスパスワードの設定等、容易に

内容を読み取られないようにすること。