よむ、つかう、まなぶ。

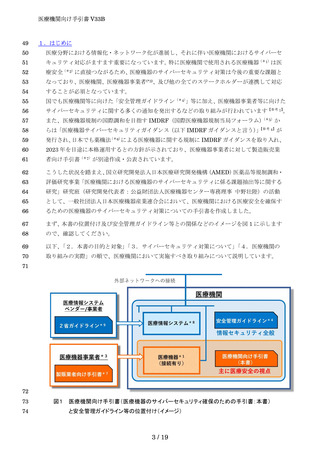

医療機関における医療機器のサイバーセキュリティ確保のための手引書案 (12 ページ)

出典

| 公開元URL | |

| 出典情報 | 医療機関における医療機器のサイバーセキュリティ確保のための手引書案に関する御意見の募集について(12/26)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

医療機関向け手引書 V33B

346

れる情報に基づいて、医療機関が実施します。

347

348

349

4-4.インシデントへの対応

①対応策の実行

350

医療機関は、予め定めたサイバーセキュリティのインシデントを処理するためのポリシー

351

に従って、インシデントを緩和又は解決し、内外の責任関係者に関連情報を開示するため

352

の手順に沿って対応します。その一環として、医療機関は、脆弱性の緩和のための処置と、

353

インシデント対応中に必要に応じて代替機器を確保することも検討します。

354

1) ポリシー及び役割

355

医療機関では、サイバーセキュリティの脆弱性又はインシデントを処理するためのポリシ

356

ー及び役割を予め整備し、医療機器事業者から提供される MDS2(製造業者による医療機

357

器セキュリティ開示書)

、SBOM(ソフトウェア部品表)

、脆弱性及びアップデート情報等

358

や、医療セプター等からの情報を受領し、広く共有することが求められます。

359

そのためには、情報提供先及び提供元の連絡先リストを定期的に管理・検証する必要があ

360

り、医療機器の納入前に締結し且つ定期的に見直す保守契約には、インシデント対応中に

361

医療機器事業者及びその他の事業者が遵守すべき事項を記載する必要があります。医療機

362

関は、独自のインシデント対応チームを設立することが推奨されます。

363

2) 役割毎のトレーニング

364

予め決められた役割に応じて適切なトレーニングを実施することが必要で、その内容につ

365

いて定期的に見直すことが推奨されます。サイバーセキュリティインシデントを評価する

366

専門家は、実務経験に加えて、デジタル機器に残る記録を収集・解析し、法的な証拠性を

367

明らかにするための専門的なトレーニングを受けることが推奨されます。インシデント対

368

応プロセスに関与する人員は、実務経験に加えて、インシデント対応のプロセス及び理論

369

に関するトレーニングを受けることが推奨されます。インシデント対応演習を行うことも

370

有効です。

371

3) 分析及び対応

372

医療機関は、インシデント又は脆弱性の影響を報告書により評価し、医療機器事業者等の

373

責任関係者と協力して対応することが必要です。医療機関は、対応策及び安全関連情報を

374

患者に周知する必要があります。

375

②関係方面への報告

376

インシデント発生に関する報告は、厚生労働省医政局特定医薬品開発支援・医療情報担当

377

参事官室、都道府県、医療セプター等に対して行う必要があり、必要に応じて医療機器・

378

医療情報システムの保守管理委託先、医療機器事業者等に協力を求めます。また、実際に

379

保健衛生上の危害が発生し、または拡大するおそれがある場合には医療機器に関する安全

380

性情報として医薬品医療機器総合機構(PMDA)に報告する必要があります。

381

③事後対応

382

医療機関は、予め定めたサイバーセキュリティのインシデントを処理するためのポリシー

383

に従って、事態の発生について公表し、その原因と対処法について説明する必要がありま

384

す。また、

「原因を追究し明らかにする責任」、

「損害を生じさせた場合にはその損害填補

12 / 19

346

れる情報に基づいて、医療機関が実施します。

347

348

349

4-4.インシデントへの対応

①対応策の実行

350

医療機関は、予め定めたサイバーセキュリティのインシデントを処理するためのポリシー

351

に従って、インシデントを緩和又は解決し、内外の責任関係者に関連情報を開示するため

352

の手順に沿って対応します。その一環として、医療機関は、脆弱性の緩和のための処置と、

353

インシデント対応中に必要に応じて代替機器を確保することも検討します。

354

1) ポリシー及び役割

355

医療機関では、サイバーセキュリティの脆弱性又はインシデントを処理するためのポリシ

356

ー及び役割を予め整備し、医療機器事業者から提供される MDS2(製造業者による医療機

357

器セキュリティ開示書)

、SBOM(ソフトウェア部品表)

、脆弱性及びアップデート情報等

358

や、医療セプター等からの情報を受領し、広く共有することが求められます。

359

そのためには、情報提供先及び提供元の連絡先リストを定期的に管理・検証する必要があ

360

り、医療機器の納入前に締結し且つ定期的に見直す保守契約には、インシデント対応中に

361

医療機器事業者及びその他の事業者が遵守すべき事項を記載する必要があります。医療機

362

関は、独自のインシデント対応チームを設立することが推奨されます。

363

2) 役割毎のトレーニング

364

予め決められた役割に応じて適切なトレーニングを実施することが必要で、その内容につ

365

いて定期的に見直すことが推奨されます。サイバーセキュリティインシデントを評価する

366

専門家は、実務経験に加えて、デジタル機器に残る記録を収集・解析し、法的な証拠性を

367

明らかにするための専門的なトレーニングを受けることが推奨されます。インシデント対

368

応プロセスに関与する人員は、実務経験に加えて、インシデント対応のプロセス及び理論

369

に関するトレーニングを受けることが推奨されます。インシデント対応演習を行うことも

370

有効です。

371

3) 分析及び対応

372

医療機関は、インシデント又は脆弱性の影響を報告書により評価し、医療機器事業者等の

373

責任関係者と協力して対応することが必要です。医療機関は、対応策及び安全関連情報を

374

患者に周知する必要があります。

375

②関係方面への報告

376

インシデント発生に関する報告は、厚生労働省医政局特定医薬品開発支援・医療情報担当

377

参事官室、都道府県、医療セプター等に対して行う必要があり、必要に応じて医療機器・

378

医療情報システムの保守管理委託先、医療機器事業者等に協力を求めます。また、実際に

379

保健衛生上の危害が発生し、または拡大するおそれがある場合には医療機器に関する安全

380

性情報として医薬品医療機器総合機構(PMDA)に報告する必要があります。

381

③事後対応

382

医療機関は、予め定めたサイバーセキュリティのインシデントを処理するためのポリシー

383

に従って、事態の発生について公表し、その原因と対処法について説明する必要がありま

384

す。また、

「原因を追究し明らかにする責任」、

「損害を生じさせた場合にはその損害填補

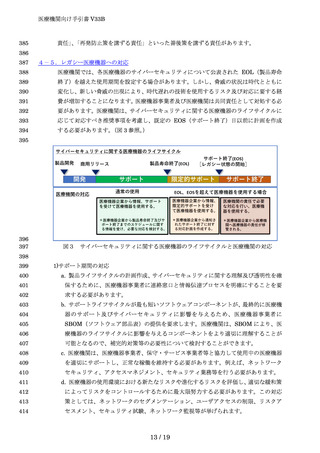

12 / 19