よむ、つかう、まなぶ。

【参考資料1-1】医療情報システムの安全管理に関するガイドライン第6.0版Q&A(案) (94 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_33201.html |

| 出典情報 | 健康・医療・介護情報利活用検討会医療等情報利活用ワーキンググループ(第17回 5/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

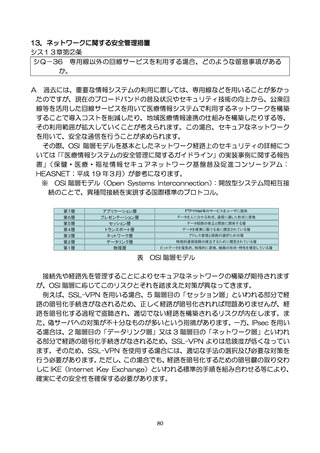

シス14章第③項

シQ-52 FIDO 認証(※1)に関して、どのような留意事項があるか。

A

FIDO 認証を使用し、医療情報システムの利用者の識別・認証を行う場合には、求めら

れる当人認証の頑強性として、「Digital Identity Guidelines」(NIST SP800-63)で

定められている AAL(Authentication Assurance Level)の強度:Level2以上の技

術を採用することが望ましいです(※2)。

例えば、FIDO―U2F(Universal 2nd Factor)は、2 要素認証による技術であるため、

安全性が高く、AAL3 に位置付けられますが、2要素認証によらない場合には、AAL3

を満たさないこともあります。

FIDO 認証のメリットとしては、既存のスマートフォンの機能などを活用することが

可能であるため、導入しやすいなどが挙げられます。他方で、デメリットとしてはパスワ

ード認証との併用、利用者の使用デバイスの登録などによる認証フローが複雑になりや

すいなどがあります。

(※1)FIDO(Fast IDentity Online)認証とは、オンラインの認証サーバを通じてパス

ワード不要で利用者を認証する仕組みです。具体的な利用方法は、FIDO 認証対応

のスマートフォンで利用者に対する使用デバイスの登録を行い、本人認証を行うな

どが挙げられます。なお、FIDO 認証では生体認証機能を利用することでパスワー

ドに代わる認証が行われることが多いとされますが、生体認証に限らず他の方式の

技術によることも可能とされています。

(※2)「企画管理編 13.医療情報システムの利用者に関する認証等及び権限」参照

シス14章第①条

シQ-53 ネットワーク上からの不正アクセスを防止するためにどのような対策が

必要か。

A

外部のネットワークとの接続点や DB サーバ等の安全管理上の重要部分には、ファイ

アウォール(ステートフルインスペクションやそれと同等の機能を含む。)を設置し、

ACL(アクセス制御リスト)等を適切に設定してください。

93

シQ-52 FIDO 認証(※1)に関して、どのような留意事項があるか。

A

FIDO 認証を使用し、医療情報システムの利用者の識別・認証を行う場合には、求めら

れる当人認証の頑強性として、「Digital Identity Guidelines」(NIST SP800-63)で

定められている AAL(Authentication Assurance Level)の強度:Level2以上の技

術を採用することが望ましいです(※2)。

例えば、FIDO―U2F(Universal 2nd Factor)は、2 要素認証による技術であるため、

安全性が高く、AAL3 に位置付けられますが、2要素認証によらない場合には、AAL3

を満たさないこともあります。

FIDO 認証のメリットとしては、既存のスマートフォンの機能などを活用することが

可能であるため、導入しやすいなどが挙げられます。他方で、デメリットとしてはパスワ

ード認証との併用、利用者の使用デバイスの登録などによる認証フローが複雑になりや

すいなどがあります。

(※1)FIDO(Fast IDentity Online)認証とは、オンラインの認証サーバを通じてパス

ワード不要で利用者を認証する仕組みです。具体的な利用方法は、FIDO 認証対応

のスマートフォンで利用者に対する使用デバイスの登録を行い、本人認証を行うな

どが挙げられます。なお、FIDO 認証では生体認証機能を利用することでパスワー

ドに代わる認証が行われることが多いとされますが、生体認証に限らず他の方式の

技術によることも可能とされています。

(※2)「企画管理編 13.医療情報システムの利用者に関する認証等及び権限」参照

シス14章第①条

シQ-53 ネットワーク上からの不正アクセスを防止するためにどのような対策が

必要か。

A

外部のネットワークとの接続点や DB サーバ等の安全管理上の重要部分には、ファイ

アウォール(ステートフルインスペクションやそれと同等の機能を含む。)を設置し、

ACL(アクセス制御リスト)等を適切に設定してください。

93