よむ、つかう、まなぶ。

【参考資料1-8】医療情報システムの安全管理に関するガイドライン 第6.0版 用語集(案) (5 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_32083.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第16回 3/23)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

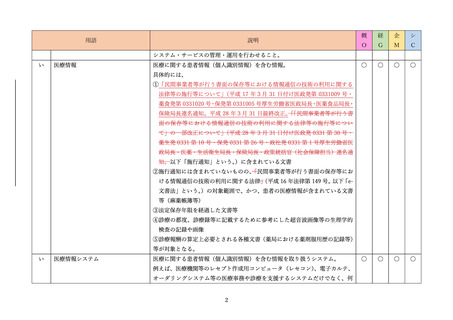

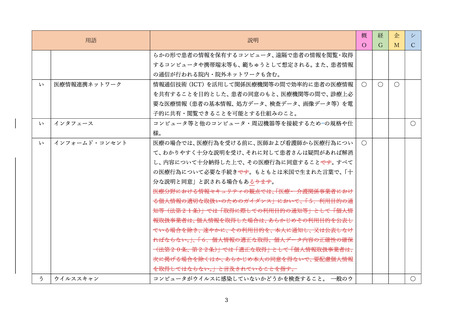

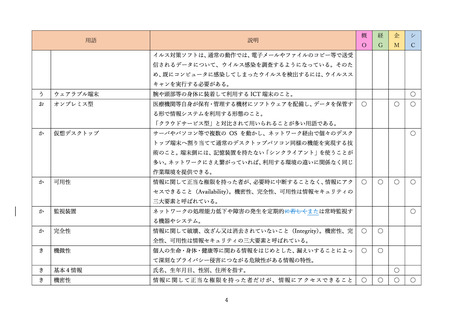

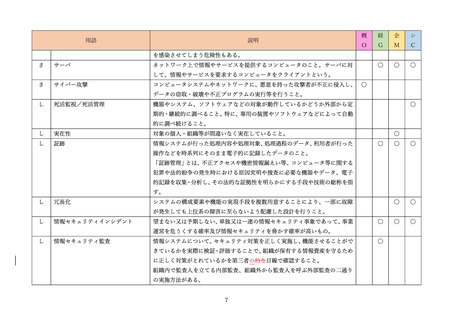

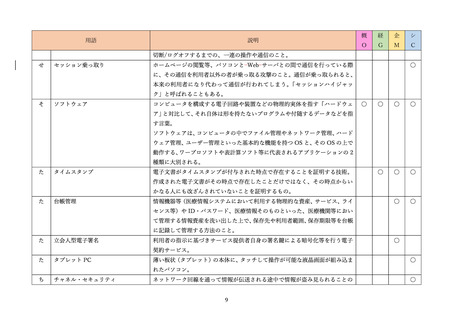

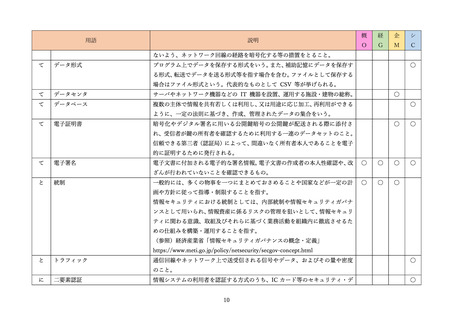

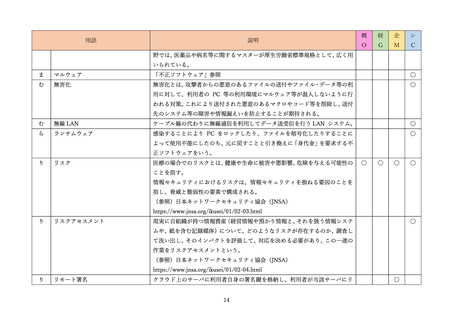

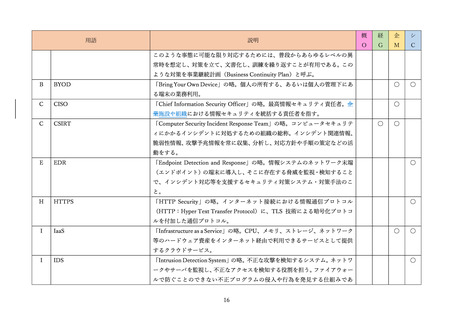

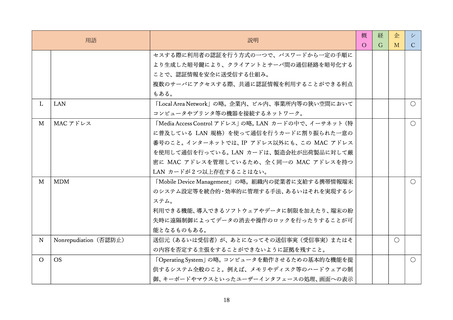

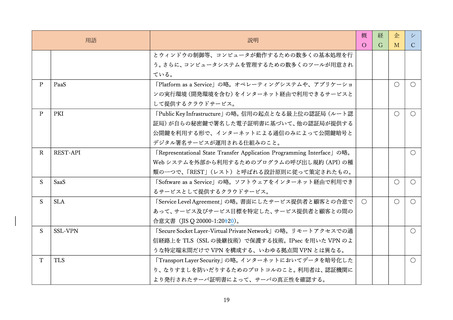

用語

説明

概

経

企

シ

O

G

M

C

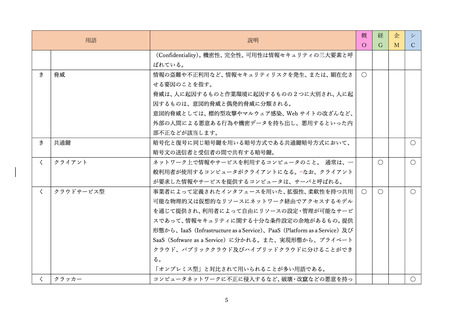

(Confidentiality)

。機密性、完全性、可用性は情報セキュリティの三大要素と呼

ばれている。

き

脅威

情報の盗難や不正利用など、情報セキュリティリスクを発生、または、顕在化さ

○

せる要因のことを指す。

脅威は、人に起因するものと作業環境に起因するものの2つに大別され、人に起

因するものは、意図的脅威と偶発的脅威に分類される。

意図的脅威としては、標的型攻撃やマルウェア感染、Web サイトの改ざんなど、

外部の人間による悪意ある行為や機密データを持ち出し、悪用するといった内

部不正などが該当します。

き

共通鍵

暗号化と復号に同じ暗号鍵を用いる暗号方式である共通鍵暗号方式において、

○

暗号文の送信者と受信者の間で共有する暗号鍵。

く

クライアント

ネットワーク上で情報やサービスを利用するコンピュータのこと。 通常は、一

○

○

○

○

般利用者が使用するコンピュータがクライアントになる。 なお、クライアント

が要求した情報やサービスを提供するコンピュータは、サーバと呼ばれる。

く

クラウドサービス型

事業者によって定義されたインタフェースを用いた、拡張性、柔軟性を持つ共用

○

可能な物理的又は仮想的なリソースにネットワーク経由でアクセスするモデル

を通じて提供され、利用者によって自由にリソースの設定・管理が可能なサービ

スであって、情報セキュリティに関する十分な条件設定の余地があるもの。提供

形態から、IaaS(Infrastructure as a Service)

、PaaS(Platform as a Service)及び

SaaS(Software as a Service)に分かれる。また、実現形態から、プライベート

クラウド、パブリッククラウド及びハイブリッドクラウドに分けることができ

る。

「オンプレミス型」と対比されて用いられることが多い用語である。

く

クラッカー

コンピュータネットワークに不正に侵入するなど、破壊・改竄などの悪意を持っ

5

○

説明

概

経

企

シ

O

G

M

C

(Confidentiality)

。機密性、完全性、可用性は情報セキュリティの三大要素と呼

ばれている。

き

脅威

情報の盗難や不正利用など、情報セキュリティリスクを発生、または、顕在化さ

○

せる要因のことを指す。

脅威は、人に起因するものと作業環境に起因するものの2つに大別され、人に起

因するものは、意図的脅威と偶発的脅威に分類される。

意図的脅威としては、標的型攻撃やマルウェア感染、Web サイトの改ざんなど、

外部の人間による悪意ある行為や機密データを持ち出し、悪用するといった内

部不正などが該当します。

き

共通鍵

暗号化と復号に同じ暗号鍵を用いる暗号方式である共通鍵暗号方式において、

○

暗号文の送信者と受信者の間で共有する暗号鍵。

く

クライアント

ネットワーク上で情報やサービスを利用するコンピュータのこと。 通常は、一

○

○

○

○

般利用者が使用するコンピュータがクライアントになる。 なお、クライアント

が要求した情報やサービスを提供するコンピュータは、サーバと呼ばれる。

く

クラウドサービス型

事業者によって定義されたインタフェースを用いた、拡張性、柔軟性を持つ共用

○

可能な物理的又は仮想的なリソースにネットワーク経由でアクセスするモデル

を通じて提供され、利用者によって自由にリソースの設定・管理が可能なサービ

スであって、情報セキュリティに関する十分な条件設定の余地があるもの。提供

形態から、IaaS(Infrastructure as a Service)

、PaaS(Platform as a Service)及び

SaaS(Software as a Service)に分かれる。また、実現形態から、プライベート

クラウド、パブリッククラウド及びハイブリッドクラウドに分けることができ

る。

「オンプレミス型」と対比されて用いられることが多い用語である。

く

クラッカー

コンピュータネットワークに不正に侵入するなど、破壊・改竄などの悪意を持っ

5

○