【参考資料6】技術作業班における構成員提出資料 (16 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_38564.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報の二次利用に関するワーキンググループ(第4回 3/18)《厚生労働省》 |

ページ画像

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

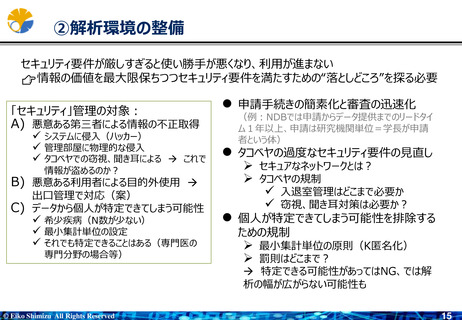

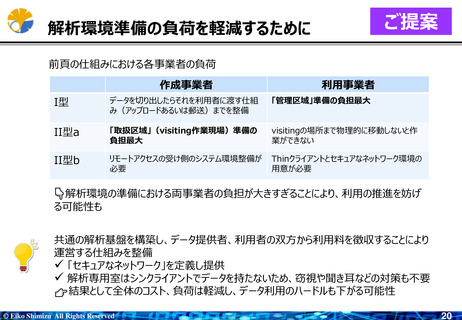

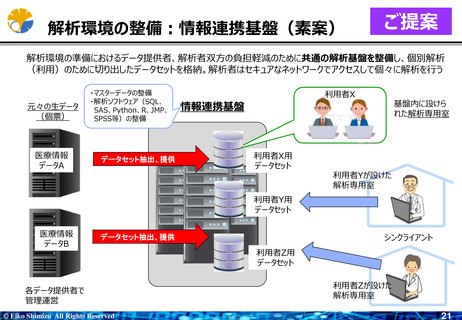

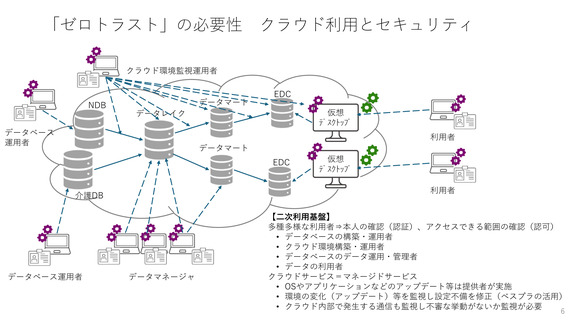

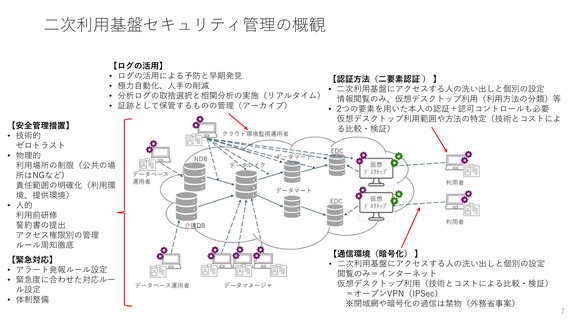

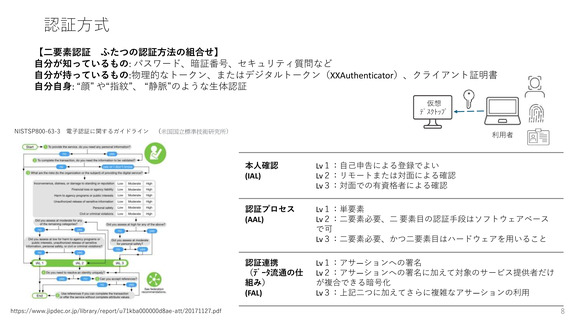

セキュリティ要件が厳しすぎると使い勝手が悪くなり、利用が進まない

👉情報の価値を最大限保ちつつセキュリティ要件を満たすための“落としどころ”を探る必要

「セキュリティ」管理の対象:

A) 悪意ある第三者による情報の不正取得

✓ システムに侵入(ハッカー)

✓ 管理部屋に物理的な侵入

✓ タコベヤでの窃視、聞き耳による → これで

情報が盗めるのか?

B) 悪意ある利用者による目的外使用 →

出口管理で対応(案)

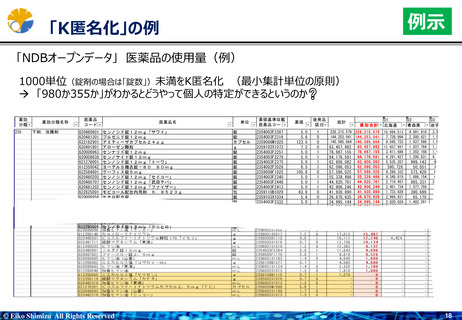

C) データから個人が特定できてしまう可能性

✓ 希少疾病(N数が少ない)

✓ 最小集計単位の設定

✓ それでも特定できることはある(専門医の

専門分野の場合等)

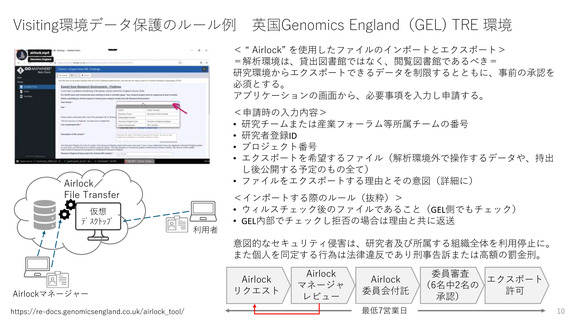

⚫ 申請手続きの簡素化と審査の迅速化

(例:NDBでは申請からデータ提供までのリードタイ

ム1年以上、申請は研究機関単位=学長が申請

者という体)

⚫ タコベヤの過度なセキュリティ要件の見直し

➢ セキュアなネットワークとは?

➢ タコベヤの規制

✓ 入退室管理はどこまで必要か

✓ 窃視、聞き耳対策は必要か?

⚫ 個人が特定できてしまう可能性を排除する

ための規制

➢ 最小集計単位の原則(K匿名化)

➢ 罰則はどこまで?

→ 特定できる可能性があってはNG、では解

析の幅が広がらない可能性も

© Eiko Shimizu All Rights Reserved

15