よむ、つかう、まなぶ。

資料2-7-2 内閣府健康・医療戦略推進事務局 御提出資料 (33 ページ)

出典

| 公開元URL | https://www8.cao.go.jp/kisei-kaikaku/kisei/meeting/wg/2409_04medical/241125/medical03_agenda.html |

| 出典情報 | 規制改革推進会議 健康・医療・介護ワーキング・グループ(第3回 11/25)《内閣府》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

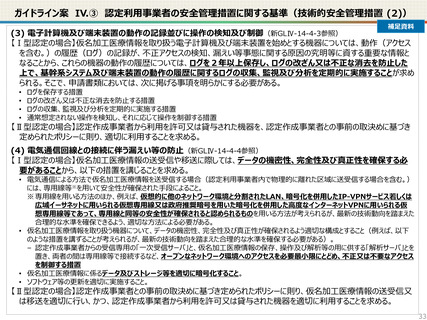

ガイドライン案 IV.③ 認定利用事業者の安全管理措置に関する基準(技術的安全管理措置 (2))

補足資料

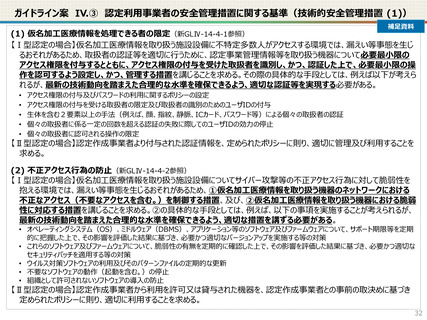

(3) 電子計算機及び端末装置の動作の記録並びに操作の検知及び制御(新GLⅣ-14-4-3参照)

【Ⅰ型認定の場合】仮名加工医療情報を取り扱う電子計算機及び端末装置を始めとする機器については、動作(アクセス

を含む。)の履歴(ログ)の記録が、不正アクセスの検知、漏えい等事態に関する原因の究明等に資する重要な情報と

なることから、これらの機器の動作の履歴については、ログを2年以上保存し、ログの改ざん又は不正な消去を防止した

上で、基幹系システム及び端末装置の動作の履歴に関するログの収集、監視及び分析を定期的に実施することが求め

られる。そこで、申請書類においては、次に掲げる事項を明らかにする必要がある。

•

•

•

•

ログを保存する措置

ログの改ざん又は不正な消去を防止する措置

ログの収集、監視及び分析を定期的に実施する措置

通常想定されない操作を検知し、それに応じて操作を制御する措置

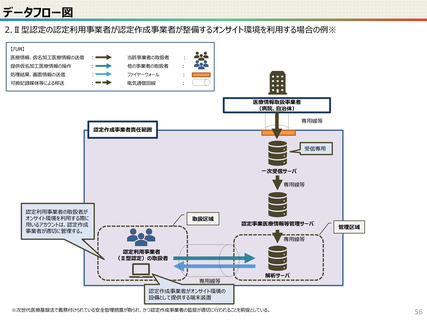

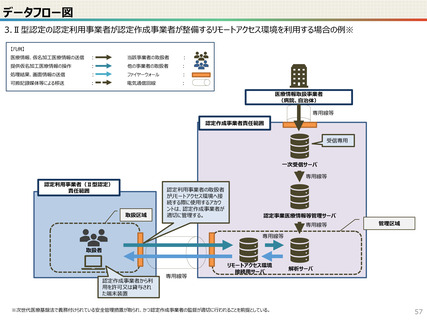

【Ⅱ型認定の場合】認定作成事業者から利用を許可又は貸与された機器を、認定作成事業者との事前の取決めに基づき

定められたポリシーに則り、適切に利用することを求める。

(4) 電気通信回線との接続に伴う漏えい等の防止(新GLⅣ-14-4-4参照)

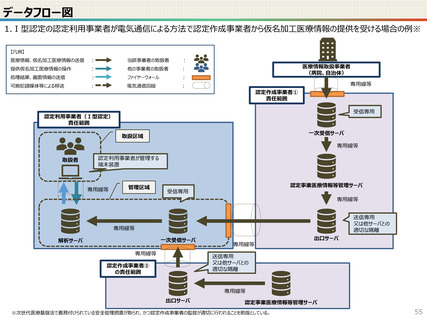

【Ⅰ型認定の場合】仮名加工医療情報の送受信や移送に際しては、データの機密性、完全性及び真正性を確保する必

要があることから、以下の措置を講じることを求める。

• 電気通信による方法で仮名加工医療情報を送受信する場合(認定利用事業者内で物理的に離れた区域に送受信する場合を含む。)

には、専用線等※を用いて安全性が確保された手段によること。

※ 専用線を用いる方法のほか、例えば、仮想的に他のネットワーク環境と分割されたLAN、暗号化を併用したIP-VPNサービス若しくは

広域イーサネットに用いられる仮想専用線又は政府推奨暗号を用いた暗号化を併用した高度なインターネットVPNに用いられる仮

想専用線等であって、専用線と同等の安全性が確保されると認められるものを用いる方法が考えられるが、最新の技術動向を踏まえた

合理的な水準を確保できるよう、適切な方法による必要がある。

• 仮名加工医療情報を取り扱う機器について、データの機密性、完全性及び真正性が確保されるよう適切な構成とすること(例えば、以下

のような措置を講ずることが考えられるが、最新の技術動向を踏まえた合理的な水準を確保する必要がある)。

– 認定作成事業者からの受信専用の「一次受信サーバ」と、仮名加工医療情報の保存、操作及び解析等の用に供する「解析サーバ」とを

置き、両者の間は専用線等で接続するなど、オープンなネットワーク環境へのアクセスを必要最小限にとどめ、不正又は不要なアクセス

を制御する措置

• 仮名加工医療情報に係るデータ及びストレージ等を適切に暗号化すること。

• ソフトウェア等の更新を適切に実施すること。

【Ⅱ型認定の場合】認定作成事業者との事前の取決めに基づき定められたポリシーに則り、仮名加工医療情報の送受信又

は移送を適切に行い、かつ、認定作成事業者から利用を許可又は貸与された機器を適切に利用することを求める。

33

補足資料

(3) 電子計算機及び端末装置の動作の記録並びに操作の検知及び制御(新GLⅣ-14-4-3参照)

【Ⅰ型認定の場合】仮名加工医療情報を取り扱う電子計算機及び端末装置を始めとする機器については、動作(アクセス

を含む。)の履歴(ログ)の記録が、不正アクセスの検知、漏えい等事態に関する原因の究明等に資する重要な情報と

なることから、これらの機器の動作の履歴については、ログを2年以上保存し、ログの改ざん又は不正な消去を防止した

上で、基幹系システム及び端末装置の動作の履歴に関するログの収集、監視及び分析を定期的に実施することが求め

られる。そこで、申請書類においては、次に掲げる事項を明らかにする必要がある。

•

•

•

•

ログを保存する措置

ログの改ざん又は不正な消去を防止する措置

ログの収集、監視及び分析を定期的に実施する措置

通常想定されない操作を検知し、それに応じて操作を制御する措置

【Ⅱ型認定の場合】認定作成事業者から利用を許可又は貸与された機器を、認定作成事業者との事前の取決めに基づき

定められたポリシーに則り、適切に利用することを求める。

(4) 電気通信回線との接続に伴う漏えい等の防止(新GLⅣ-14-4-4参照)

【Ⅰ型認定の場合】仮名加工医療情報の送受信や移送に際しては、データの機密性、完全性及び真正性を確保する必

要があることから、以下の措置を講じることを求める。

• 電気通信による方法で仮名加工医療情報を送受信する場合(認定利用事業者内で物理的に離れた区域に送受信する場合を含む。)

には、専用線等※を用いて安全性が確保された手段によること。

※ 専用線を用いる方法のほか、例えば、仮想的に他のネットワーク環境と分割されたLAN、暗号化を併用したIP-VPNサービス若しくは

広域イーサネットに用いられる仮想専用線又は政府推奨暗号を用いた暗号化を併用した高度なインターネットVPNに用いられる仮

想専用線等であって、専用線と同等の安全性が確保されると認められるものを用いる方法が考えられるが、最新の技術動向を踏まえた

合理的な水準を確保できるよう、適切な方法による必要がある。

• 仮名加工医療情報を取り扱う機器について、データの機密性、完全性及び真正性が確保されるよう適切な構成とすること(例えば、以下

のような措置を講ずることが考えられるが、最新の技術動向を踏まえた合理的な水準を確保する必要がある)。

– 認定作成事業者からの受信専用の「一次受信サーバ」と、仮名加工医療情報の保存、操作及び解析等の用に供する「解析サーバ」とを

置き、両者の間は専用線等で接続するなど、オープンなネットワーク環境へのアクセスを必要最小限にとどめ、不正又は不要なアクセス

を制御する措置

• 仮名加工医療情報に係るデータ及びストレージ等を適切に暗号化すること。

• ソフトウェア等の更新を適切に実施すること。

【Ⅱ型認定の場合】認定作成事業者との事前の取決めに基づき定められたポリシーに則り、仮名加工医療情報の送受信又

は移送を適切に行い、かつ、認定作成事業者から利用を許可又は貸与された機器を適切に利用することを求める。

33