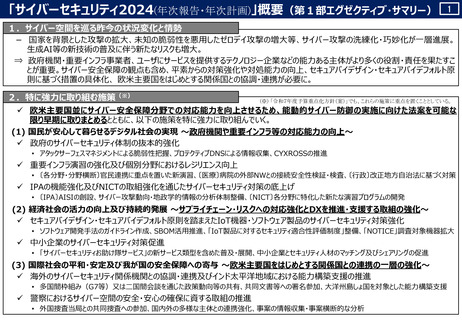

資料1 サイバーセキュリティ2024(2023年度年次報告・2023年度年次計画)(案)について (248 ページ)

出典

| 公開元URL | https://www.nisc.go.jp/council/cs/index.html#cs41 |

| 出典情報 | サイバーセキュリティ戦略本部(第41回 7/10)《内閣官房内閣サイバーセキュリティセンター》 |

ページ画像

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

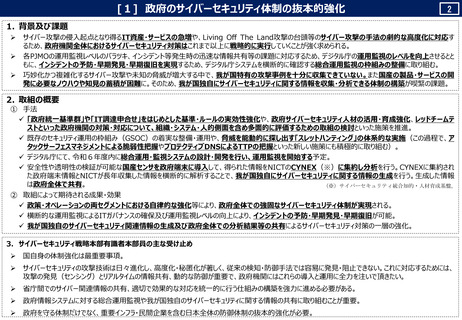

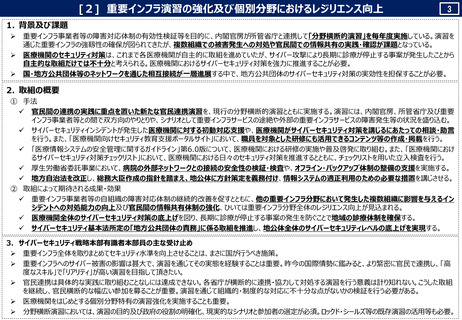

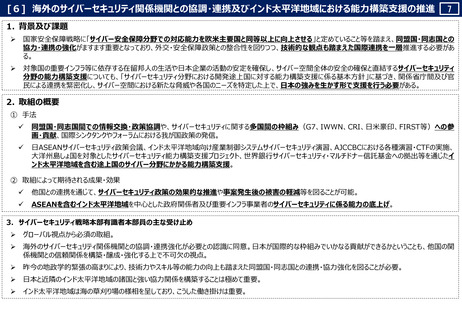

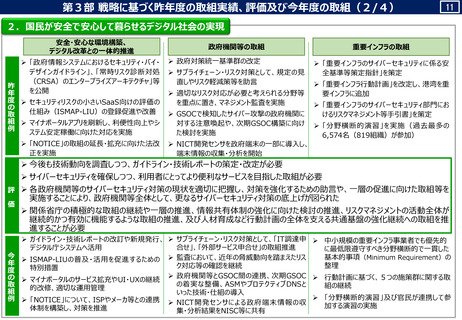

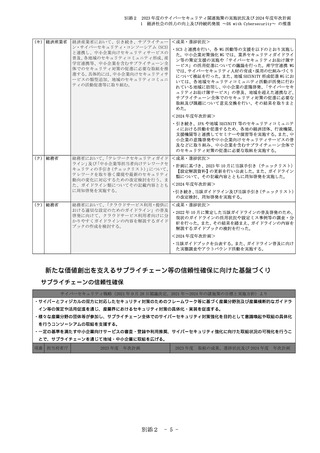

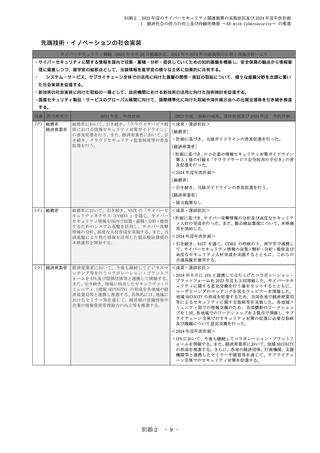

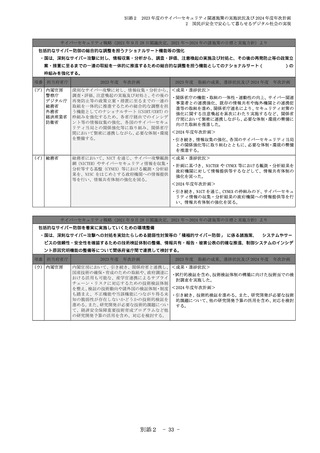

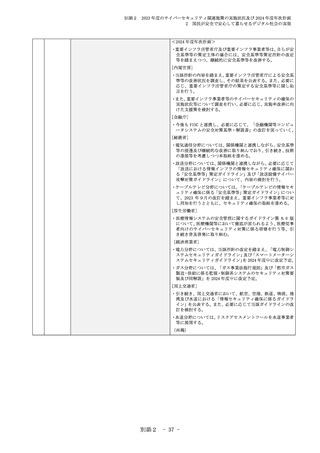

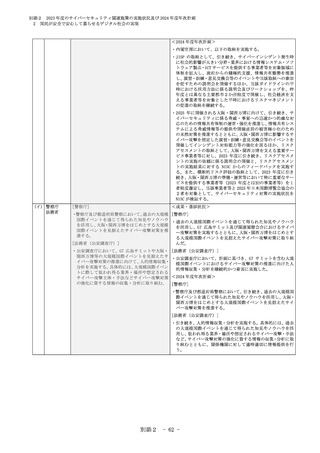

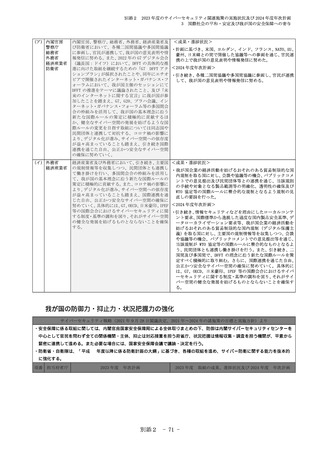

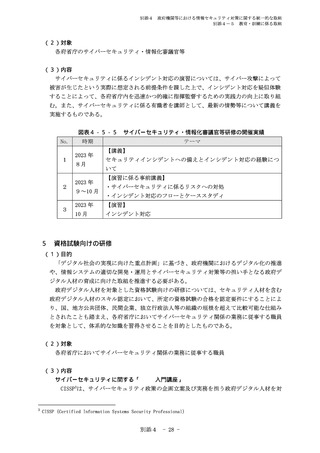

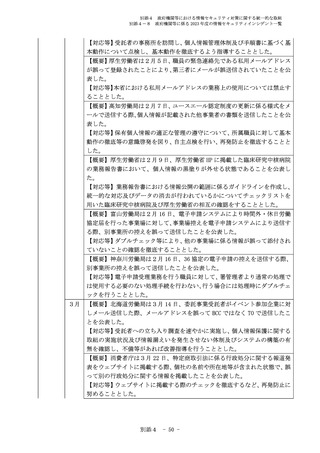

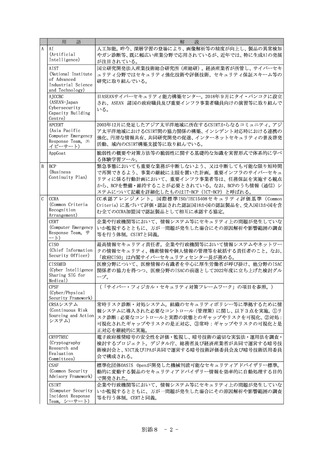

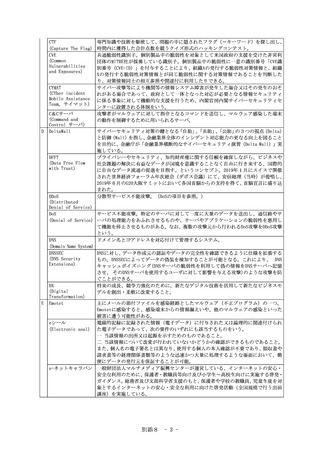

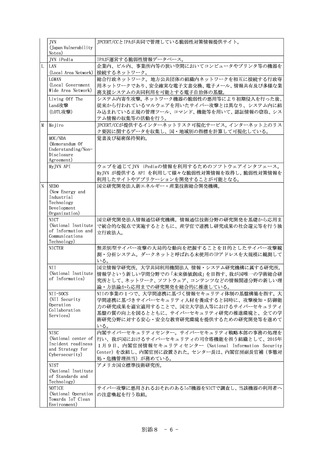

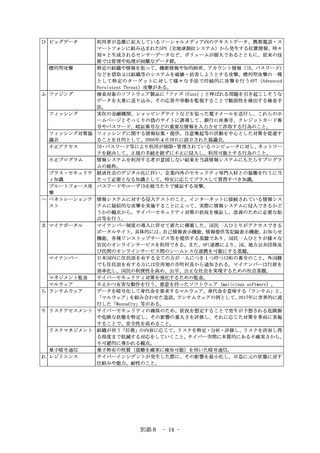

政府機関等における情報セキュリティ対策に関する統一的な取組

別添4−4 サイバーセキュリティ基本法に基づく監査

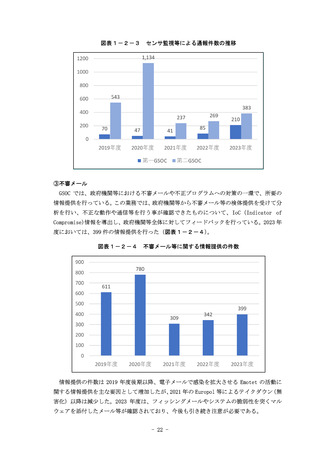

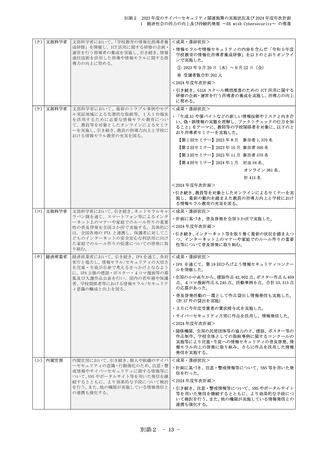

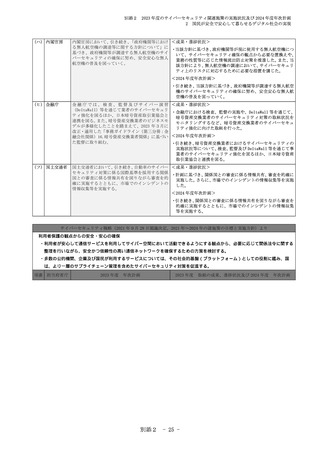

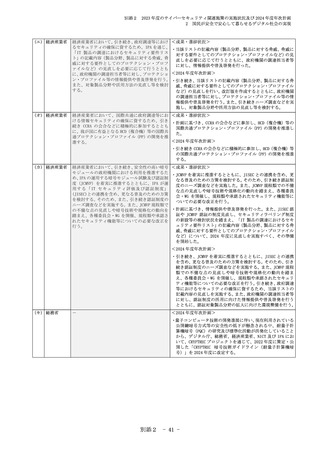

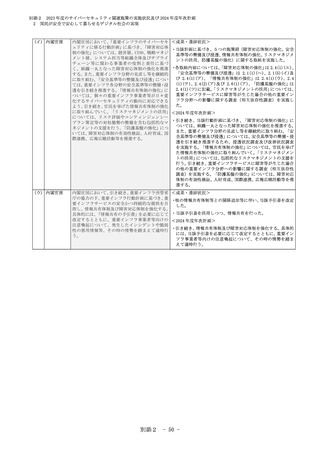

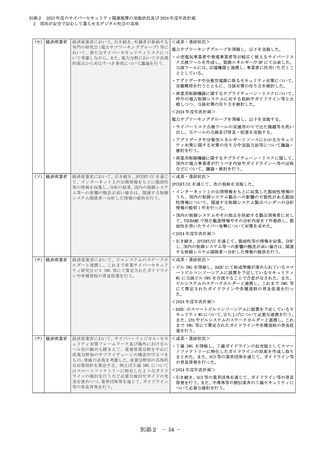

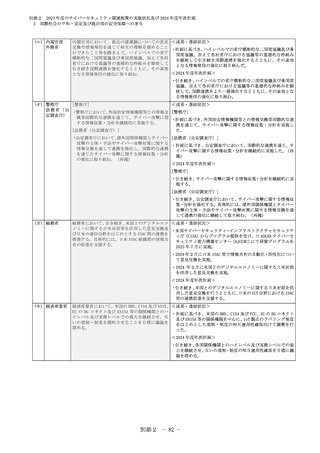

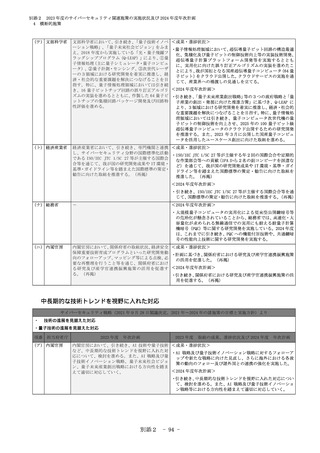

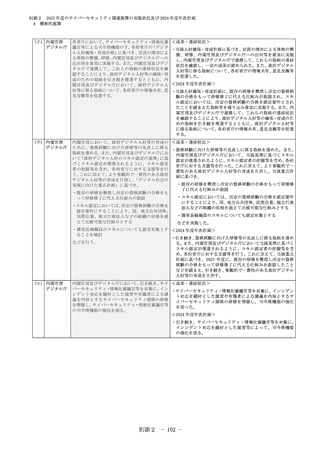

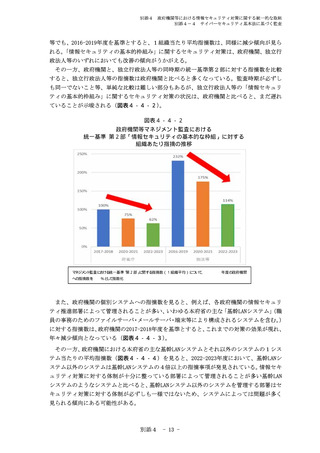

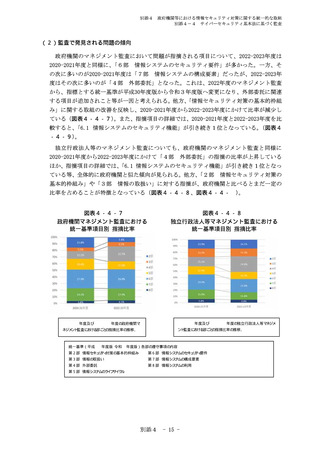

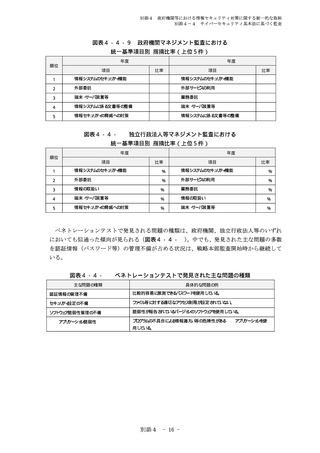

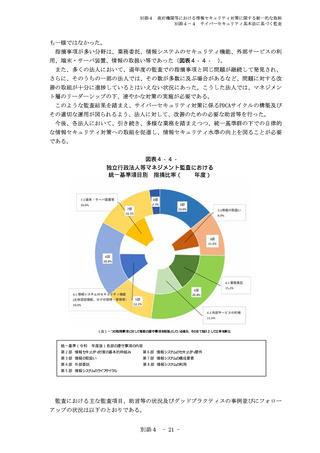

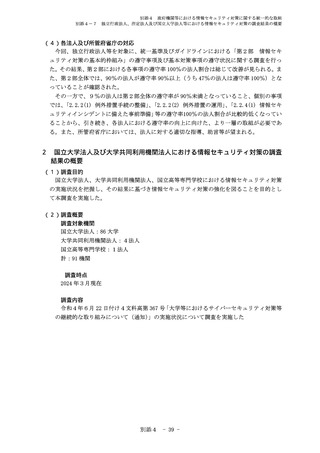

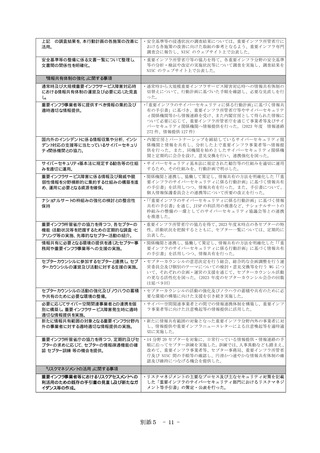

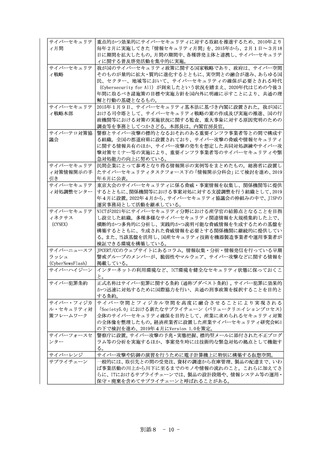

図表4−4−3

政府機関マネジメント監査における

基幹LANシステムに対する指摘の推移

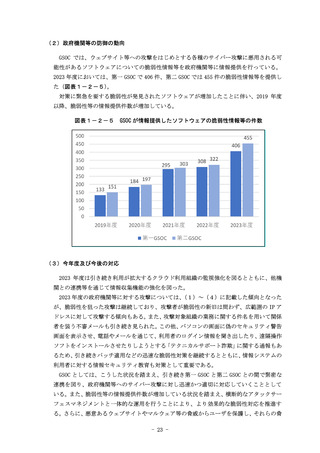

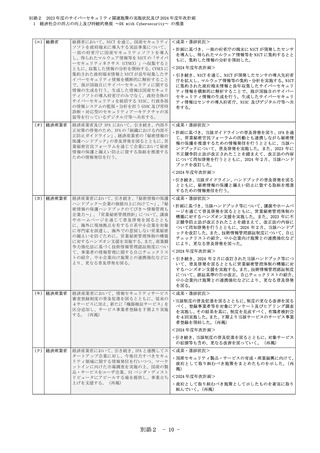

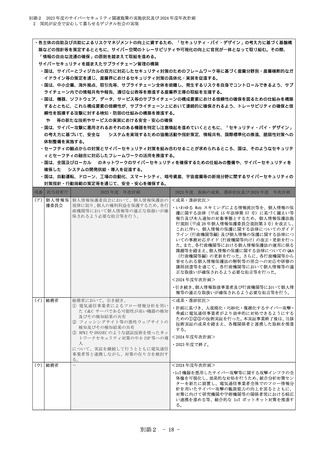

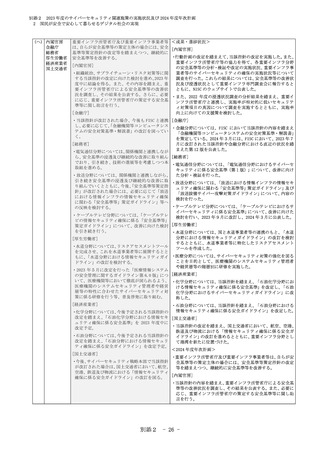

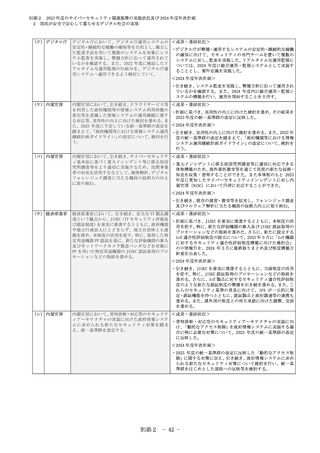

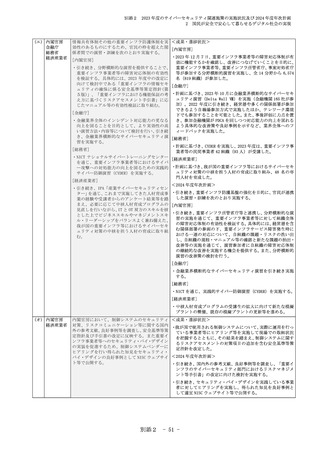

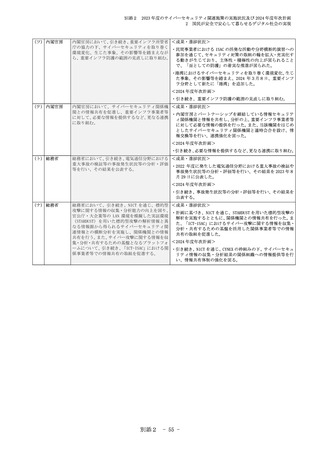

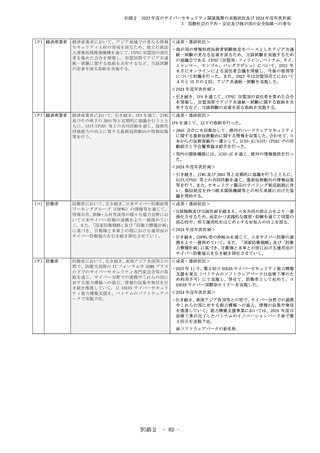

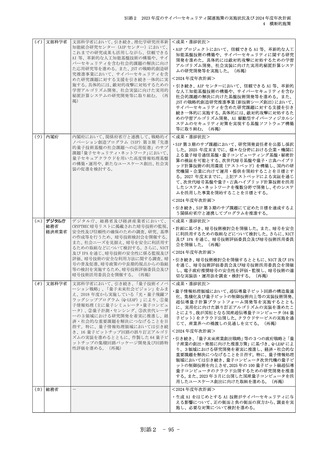

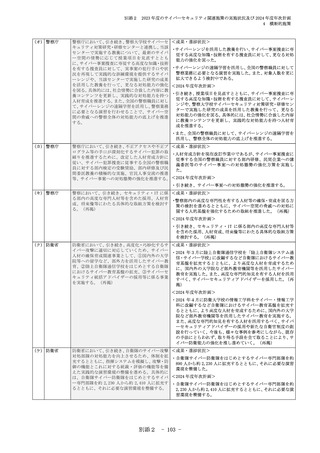

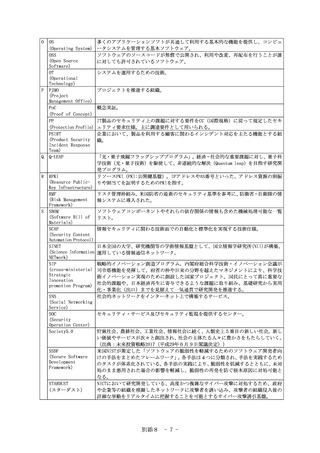

図表4−4−4

政府機関マネジメント監査における基幹 LAN

システムとそれ以外のシステムの指摘数の比較

(2022-2023年度)

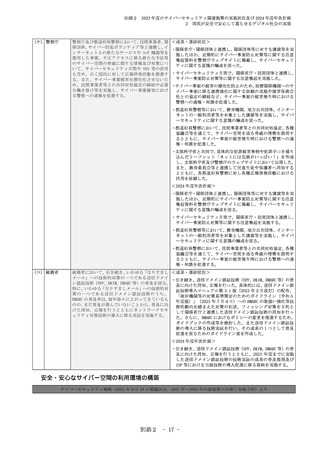

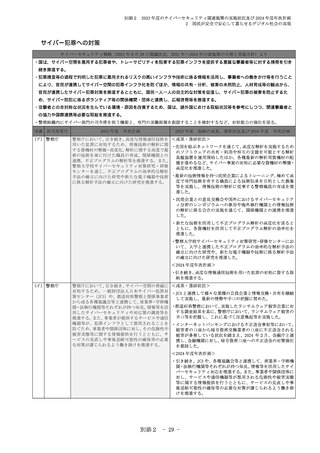

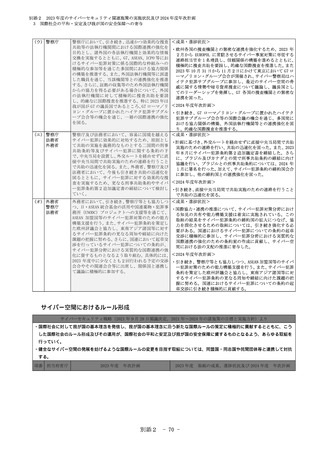

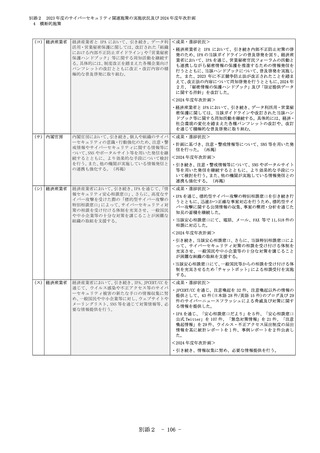

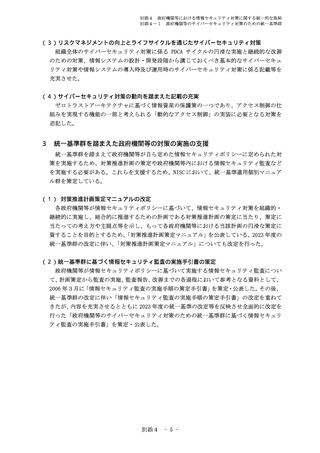

政府機関へのマネジメント監査において、本府省の主な「基幹

政府機関マネジメント監査において、本府省の主な「基幹 LAN システム」

LAN システム」(職員の事務のためのファイルサーバ・メールサーバ・

(職員の事務のためのファイルサーバ・メールサーバ・端末等により構成され

端末等により構成されるシステムを含む。)に区分されるシステムに

るシステムを含む。)に区分されるシステムに対する指摘数(1システム平

対する指摘数(1システム平均)について、2017-2018 年度の

均)について、2022-2023 年度の基幹 LAN システムの1システム平均

1システム平均指摘数を 100%として指数化

指摘数を 100%として指数化

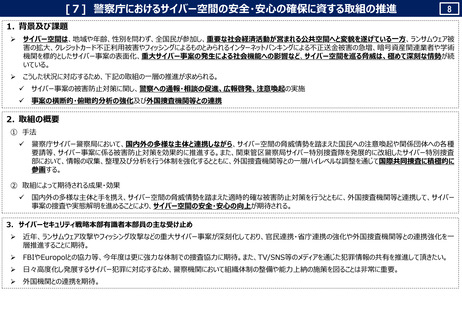

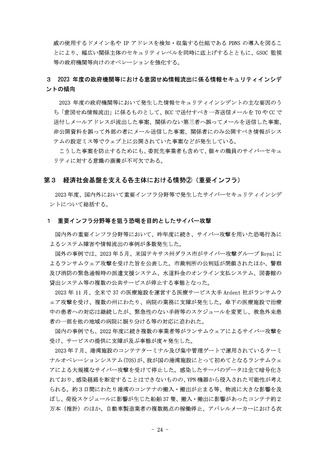

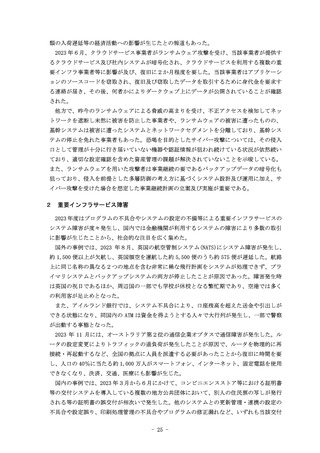

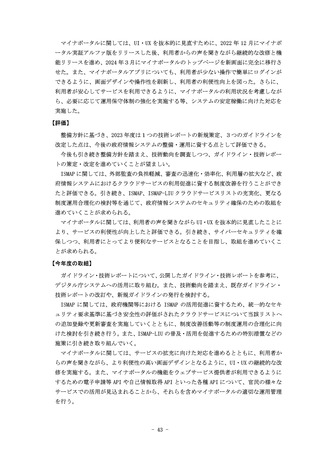

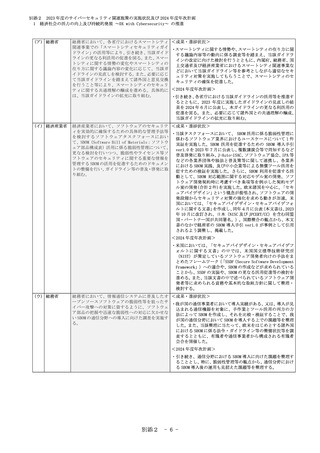

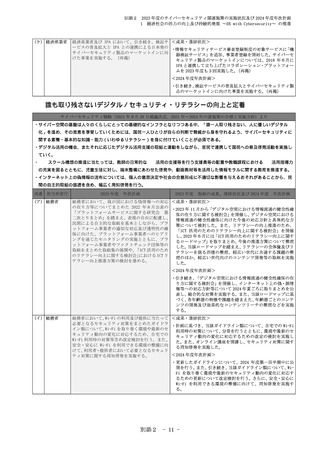

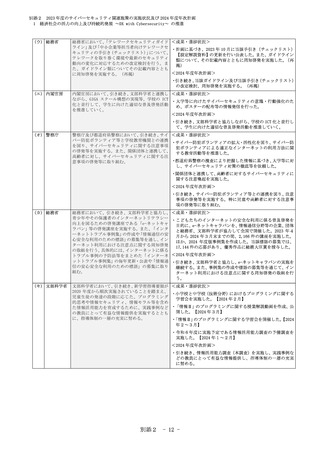

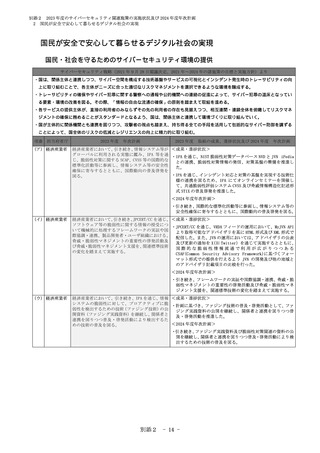

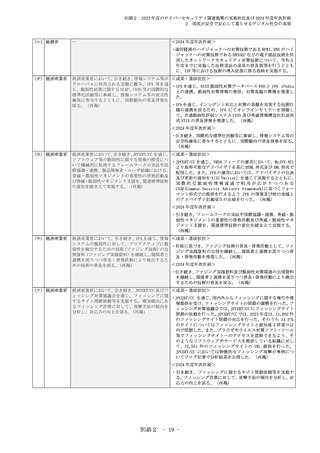

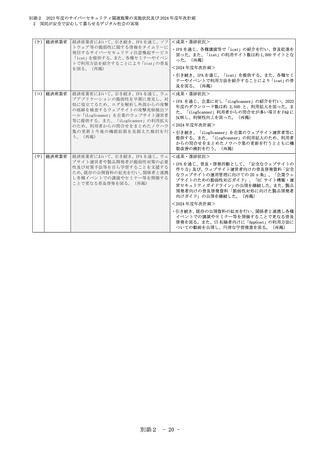

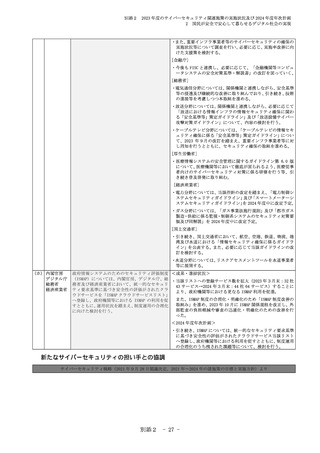

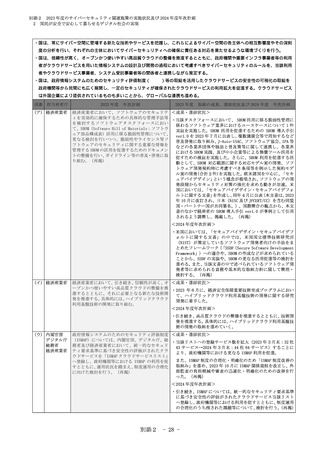

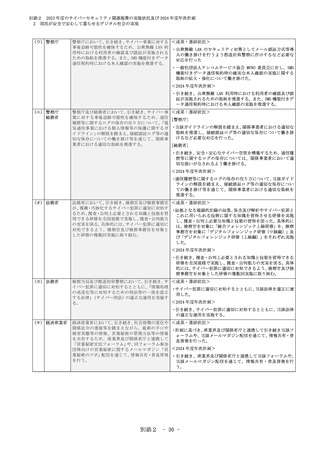

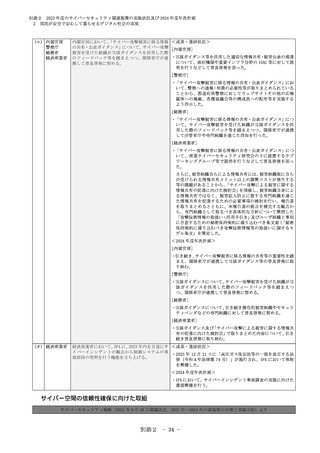

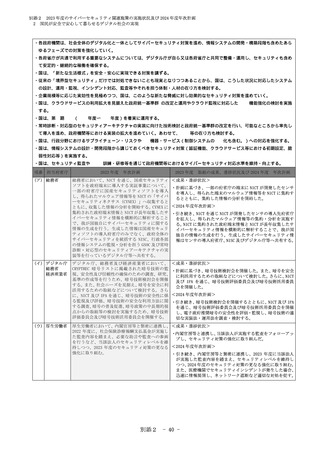

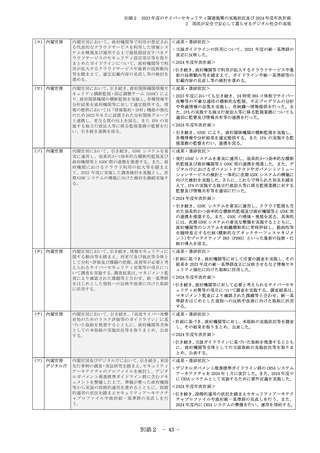

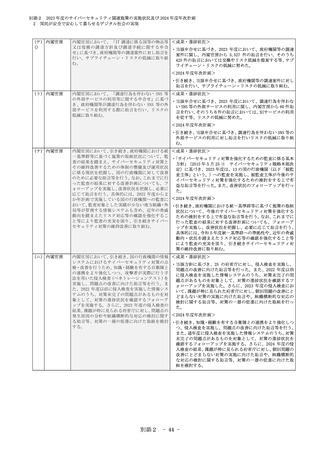

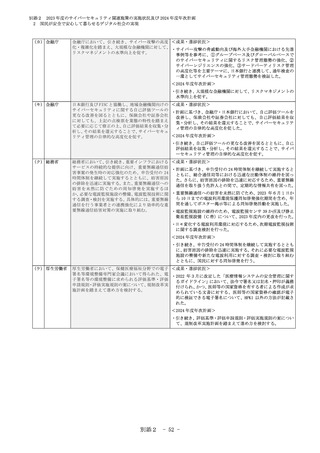

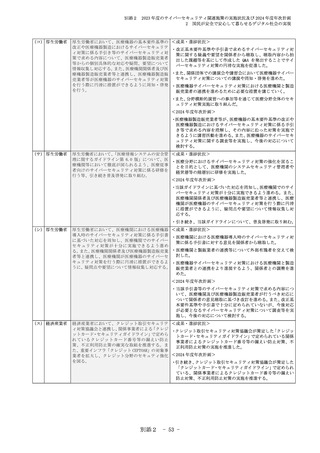

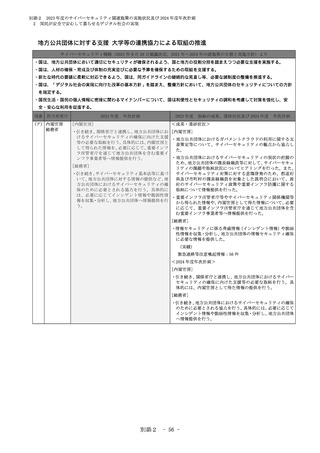

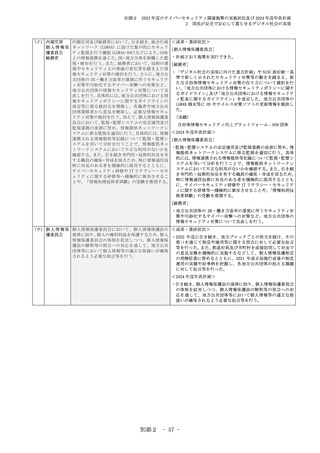

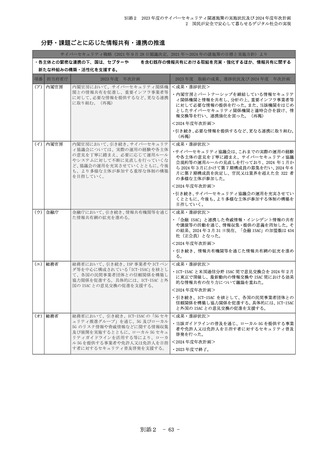

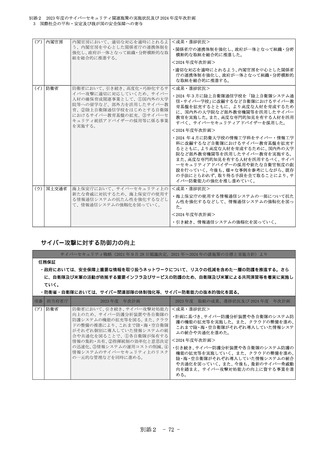

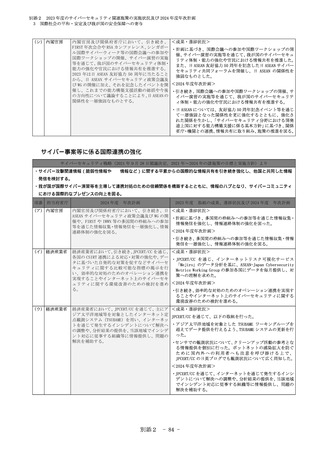

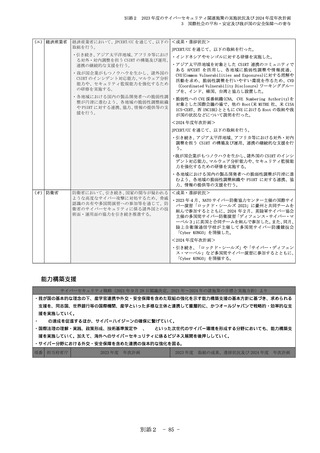

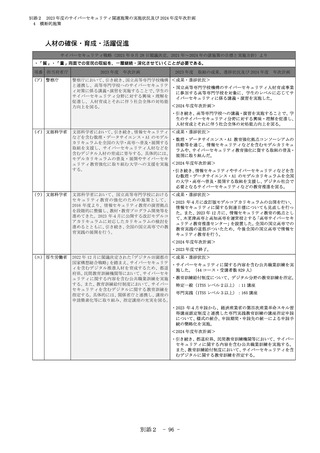

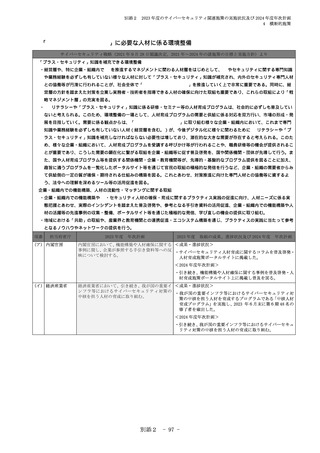

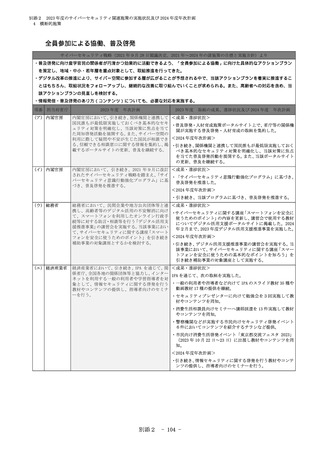

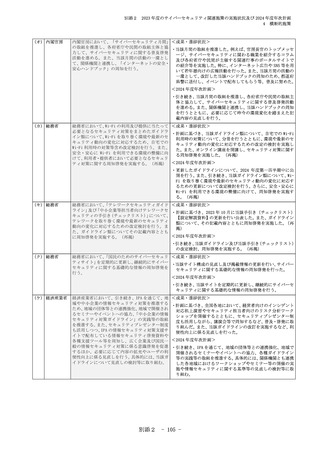

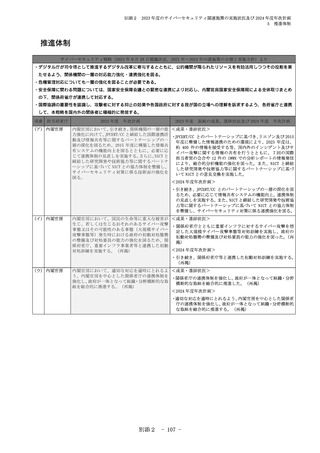

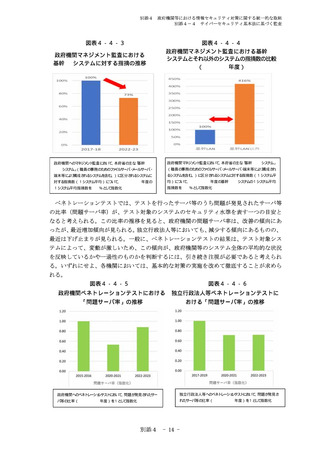

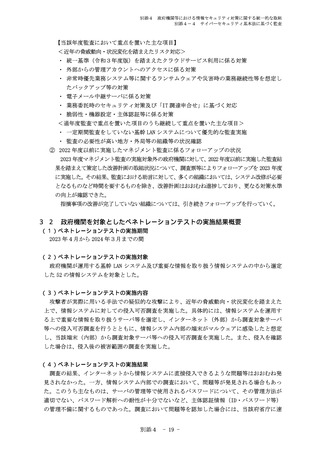

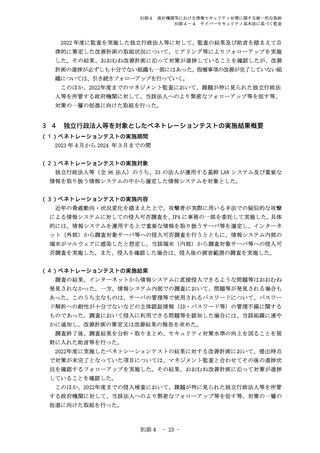

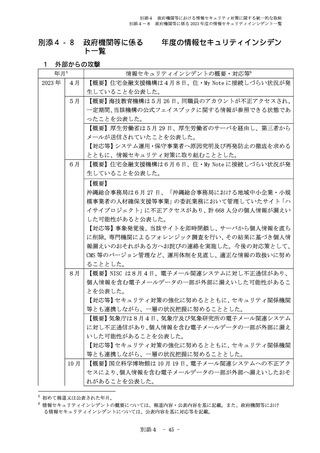

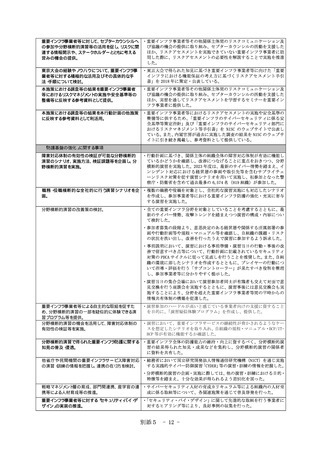

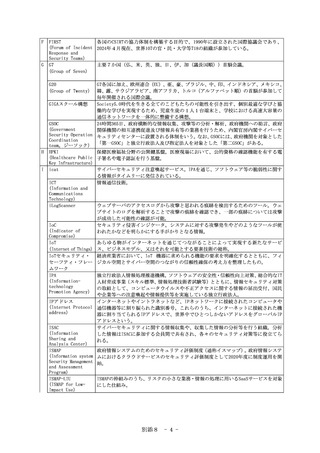

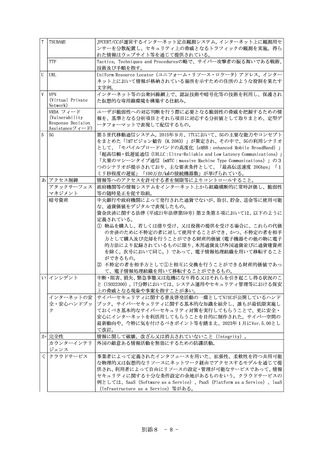

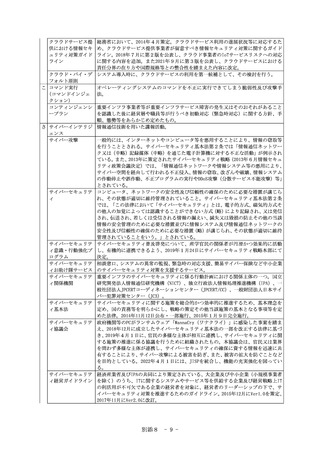

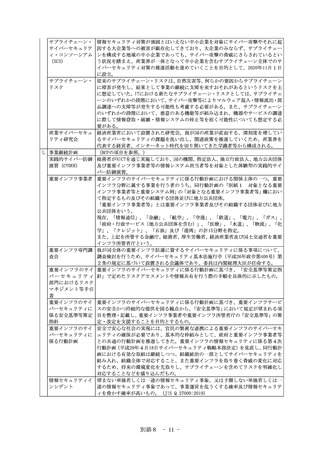

ペネトレーションテストでは、テストを行ったサーバ等のうち問題が発見されたサーバ等

の比率(問題サーバ率)が、テスト対象のシステムのセキュリティ水準を表す一つの目安と

なると考えられる。この比率の推移を見ると、政府機関の問題サーバ率は、改善の傾向にあ

ったが、最近増加傾向が見られる。独立行政法人等においても、減少する傾向にあるものの、

最近は下げ止まりが見られる。一般に、ペネトレーションテストの結果は、テスト対象シス

テムによって、変動が激しいため、この傾向が、政府機関等のシステム全体の平均的な状況

を反映しているかや一過性のものかを判断するには、引き続き注視が必要であると考えられ

る。いずれにせよ、各機関においては、基本的な対策の実施を改めて徹底することが求めら

れる。

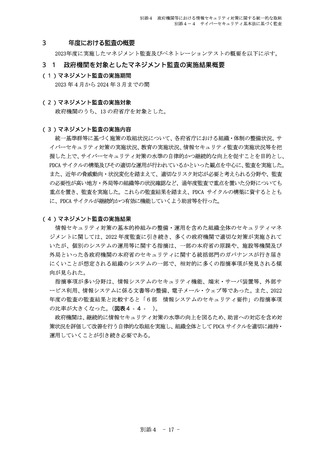

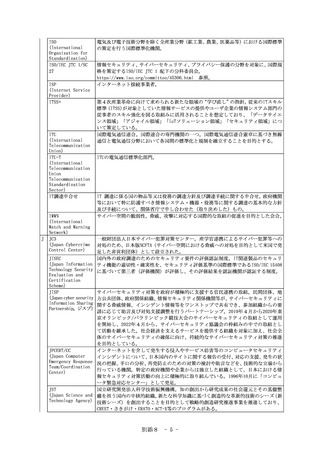

図表4−4−5

図表4−4−6

政府機関ペネトレーションテストにおける

独立行政法人等ペネトレーションテストに

「問題サーバ率」の推移

おける「問題サーバ率」の推移

政府機関へのペネトレーションテストにおいて、問題が発見されたサー

独立行政法人等へのペネトレーションテストにおいて、問題が発見さ

バ等の比率(2015-2016 年度)を1として指数化

れたサーバ等の比率(2017-2019 年度)を1として指数化

別添4 - 14 -